Как достичь полной анонимности в сети. Как обеспечить себе максимальную анонимность в сети

После того как в США появились подробности программы разведки PRISM и пользователи узнали, что государство собирает данные у Google и Yahoo!, количество запросов анонимного поисковика DuckDuckGo резко увеличилось (с 1,7 млн до 3 млн). Поисковик не распознаёт IP-адрес, не сохраняет куки и историю запросов пользователя, так что не может выстраивать ответы по релевантности, таким образом позволяя видеть объективную выдачу.

Похожей стратегии придерживается и ряд других поисковиков, которые, впрочем, не обрели особой популярности. Самые известные - Ixquick и Start Page . Все они зарабатывают на медийной рекламе (в 2011-м выручка DuckDuckGo составила $115 000).

Почта

Различные системы позволяют завести временную почту или просто отправлять сообщения анонимно. C помощью «10 Minute Mail » можно завести ящик на 10 минут. Это, например, позволит зарегистрироваться на новом сайте и избежать дальнейшего спама. Если через 10 минут доступ к ящику ещё необходим, можно запросить продление. «10 Minute Mail» работает только для входящих сообщений.

Hushmail предлагает более сложную систему. Здесь нужно пройти регистрацию, после которой вы получите 25 мегабайт бесплатного пространства и до 10 гигабайт за $84,97 в год. Есть отдельный пакет для бизнеса - за $5,24 в месяц. Письма не сохраняются на сервере, восстановить пароль невозможно. Чтобы сайт вас не «забыл», необходимо логиниться раз в 10 дней.

Браузеры

Самый известный браузер, который обеспечивает доступ в «закрытый интернет», - Tor Browser Bundle . Считается, что его используют те, кто хочет зайти на запрещённые (или по другим причинам перешедшие в Tor) сайты. Но идея его создателей была в том, чтобы защищать пользователей от слежки и передачи данных рекламодателям. В привычных браузерах (Google Chrome, Internet Explorer, Firefox) анонимности можно добиться, переключившись в режим «инкогнито».

Анонимный поисковик Duckduckgo

Анонимный поисковик Duckduckgo

Почтовый сервис 10 Minute Mail

Почтовый сервис 10 Minute Mail

Анонимный браузер Tor Browser Bundle

Анонимный браузер Tor Browser Bundle

Облачное хранилище Spideroak

Облачное хранилище Spideroak

Сервис Anchorfree

Сервис Anchorfree

Сервис CyberGhost

Сервис CyberGhost

Облачное хранилище

Проект SpiderOak позиционирует себя как самое безопасное хранилище. Вся информация попадает на сервер в зашифрованном виде, при её обработке используется технология «zero-knowledge» (ноль информации). Таким образом вся информация может быть доступна только владельцу аккаунта. Сервис зарабатывает по модели freemium: 2 гигабайта можно получить бесплатно, за дополнительное пространство придётся платить $10 в месяц.

Безопасный доступ

Существуют сервисы, обеспечивающие безопасный доступ в интернет через VPN. Они используют специальное шифрование, которое защищает браузер, блокирует вредоносное ПО и позволяет заходить на cайты, которые могут быть недоступны в отдельных странах. AnchorFree предлагает соединение Hotspot Shield на любых устройствах за $30 в год. CyberGhost - похожие возможности бесплатно при ежемесячном трафике 1 гигабайт. Расширенные возможности будут стоить $49 в год. Cервисы также зарабатывают на рекламе.

Безусловно, анонимность можно возвести в культ: не регистрироваться в соцсетях, не расплачиваться картой, не заказывать посылки на свой реальный адрес и т.п.

А можно не параноить, но при этом соблюдать осторожность. Примерно так.

Нужна отдельная SIM-карта для регистрации аккаунтов

Регистрируясь в соцсети, вы указываете номер телефона или адрес электронной почты. Заведите для этих целей бабушкофон и отдельную симку. Так гораздо проще и безопаснее подтверждать или восстанавливать доступ к аккаунтам. Этот номер телефона нигде не публикуйте и никому не давайте.

Выбирайте симку с тарифом, который не нужно пополнять каждый месяц. Она потребуется только для входящих, так что дешевые минуты и гигабайты в данном случае не нужны.

Альтернатива – сервисы вроде http://onlinesim.ru/ . Они позволяют принимать звонки, SMS и т.д. Часть услуг платная.

Заведите отдельный e-mail для тех же целей

Ещё одно базовое правило интернет-гигиены. Заведите e-mail для регистрации аккаунтов в интернете. Его адрес тоже нигде не светите.

Можно воспользоваться традиционными почтовыми сервисами. Можно создать временный ящик на mail.ru – функция находится в пункте «Настройки» – «Анонимайзер». Письма падают в основной ящик (в отдельную папку), но отправитель видит совсем другой адрес.

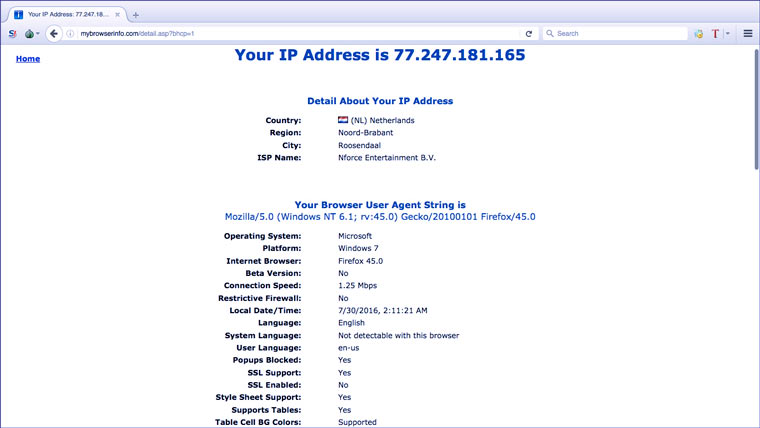

Для отправки писем с этого и любых других ящиков стоит пользоваться VPN. Дело в том, что в оригинальном тексте e-mail содержится IP-адрес:

IP-адрес можно вбить в сервисе вроде https://ru.myip.ms/ и получить местоположение:

Что не надо публиковать в соцсетях

Если вы пользуетесь соцсетями, чтобы общаться с родственниками, друзьями и единомышленниками, оставьте о себе минимум информации. Лайфхак: замена букв кириллицы на похожие из латиницы помогает исключить имя и фамилию из результатов поиска.

ФИО + дата рождения дают возможность найти человека в различных сервисах. К примеру, в базе ФСПП . Да, вы же понимаете, что скрыть год рождения, но остаться в группах «11-Б выпуск 2000 года» или «Тигры по китайскому календарю» – это немножечко палево?

Публикуйте личные фото и записи под замком. Конечно, сотрудников органов это не остановит. Но от лишнего внимания случайных людей избавит.

Вот список того, что ни в коем случае нельзя публиковать в социальных сетях:

- Планы уехать из дома (в отпуск, в командировку и т.п.). Не облегчайте жизнь квартирным ворам. Нелишним будет намекнуть, что дома кто-то остался;

- Основной номер телефона. Особенно если к нему привязаны банковские и другие важные аккаунты;

- Посты о том, что собираетесь совершить крупную покупку;

- Объявления об успешных сделках, которые принесли много денег именно вам;

- Сообщения об утере документов или автономеров – шанс того, что у вас будут вымогать деньги мошенники, выше, чем вероятность найти их.

Аккуратнее с группами в соцсетях

Несложно догадаться, что вы планируете купить квартиру, если вы добавляетесь в 10 групп вроде «Покупка квартир в СЗАО». Список групп, в которых вы состоите, расскажет о вас едва ли не больше, чем записи на странице.

По таким группам потом очень удобно ориентироваться разного рода мошенникам и спамерам. Ведь вы сами подчеркнули – мол, мне эта тема интересна. Разведите меня, пожалуйста.

Думайте, что публикуете на фотографиях (и когда)

Не используйте для аватара четкое фото в анфас. Попробуйте снимок с необычного ракурса. Тогда знакомые вас узнают, а системы вроде FindFace – скорее всего, нет.

Какие фото публиковать нельзя:

- Фото возле дома с привязкой к местоположению. Никогда не используйте геометки, отключите их в настройках камеры;

- Фото и сканы документов;

- Фото билетов на концерты, спортивные соревнования и т.п. – кодами с них могут воспользоваться другие люди;

- Фото банковских карт. И уж тем более дату выпуска и CVC/CVV.

Не светите банковские карты – никак

Ещё несколько слов о картах. Если вы хотите собрать пожертвования на корм условным котикам, заведите отдельную карту и публикуйте её номер. Ни в коем случае не используйте для этого вашу основную карту. К слову, расплачиваться ею в интернет-магазинах также не следует.

Для подобных целей подходят виртуальные карты. К примеру, их предлагает «Сбербанк» и Qiwi (Visa Virtual). Пополнять такие карты можно в банкоматах, терминалах, приложениях для онлайн-банкинга и др. А поступившие деньги затем тратить как обычно или переводить на основную карту.

Этого будет достаточно

В этой статье мы расскажем обо всех аспектах, касающихся анонимности в Сети , чтобы вы могли сохранить свою конфиденциальность, просматривая страницы в интернете:

Мы не говорим, что можно стать полностью анонимным, это практически невозможно. Но что мы на самом деле можем сделать, так это попытаться сделать онлайн-взаимодействие более скрытыми.

Оставайтесь инкогнито

Приватный режим просмотра или режим инкогнито — это функция, которая является вторым наиболее популярным вариантом просмотра в браузерах. Он вполне подойдет для тех случаев, когда вы выходите в интернет с чужого компьютера и хотите проверить свои учетные записи в Facebook , Twitter или электронную почту.

Точно так же он идеально подходит для тестирования сайтов, которые сильно загружены куками. А также для тех случаев, когда к компьютеру, на котором вы работаете, существует публичный доступ.

Приватный просмотр не стирает полностью ваши отпечатки пальцев. Отдельные элементы, такие как поиск DNS и некоторые куки, могут остаться после сеанса. Так что лучше рассматривать программы для анонимности в Сети в качестве временной меры. Основное, на чем я хочу заострить ваше внимание – не сохраняйте историю просмотра на общедоступном компьютере.

Если вам нужен оптимальный пример, то откройте приватный сеанс просмотра и просмотрите несколько сайтов, а затем выйдите из сеанса, перейдите к командной строке и введите следующее:

Ipconfig / displaydns и нажмите Enter .

Это будет список всех кэшированных записей DNS , посещенных с вашего компьютера, независимо от того, использовали ли вы приватный сеанс просмотра или нет.

Чтобы удалить записи, введите следующую команду:

Ipconfig / flushdns и нажмите Enter .

Таким образом, список будет очищен и любые попытки получить к нему доступ будут невозможны. Также целесообразно настроить пакетный файл, который будет запускать браузер в режиме приватного просмотра, а при закрытии автоматически очищать записи DNS. Этот метод можно использовать, чтобы поддерживать определенный уровень конфиденциальности.

Фальшивая личность

Использование фальшивой личности звучит интригующе, чем есть на самом деле, но во многих случаях это довольно эффективно для достижения анонимности в сети интернет :

Рассмотрим такой пример: вы используете адрес электронной почты для входа в Facebook , Twitter , eBay и онлайн-игры. Это может показаться вполне разумным, однако для хакера задача теперь существенно облегчается. Ему достаточно взломать только одну учетную запись или отследить вас. А вот, если бы у вас было много псевдонимов, то хакеру потребовалось бы гораздо больше времени и усилий, чтобы отследить все фальшивые личности и определить настоящего пользователя.

Это простая концепция, но ее можно с успехом применять, чтобы замаскировать свою сетевую активность. Были случаи, когда люди использовали свыше пятидесяти фальшивых имен и адресов электронной почты для входа на сайты, чтобы избежать определения своих реальных данных.

Существует немного причин предоставлять в интернете свою реальную личность. Преимущественно сайты только собирают и продают ваши данные, или используют их в рекламных целях, поэтому ни в коем случае не предоставляйте ваш реальный адрес электронной почты, домашний адрес или контактную информацию на публичных сайтах:

Если использование фальшивых личностей доставляет определенные неудобства и вам нужно что-то наподобие генератора фальшивых личностей, то вы найдете его здесь .

Как сохранить анонимность в Сети? Этот сайт может полностью создать поддельную личность с именами, адресами, адресами электронной почты и номерами телефонов. Он даже может предоставить вам ряд поддельных кредитных карт, девичью фамилию матери, транспортное средство, группу крови, рост, вес и QR-код , которые можно использовать на не слишком надежных сайтах. Очевидно, что все предоставляемые данные поддельные, и любое сходство с реальным человеком является случайным.

Также генератор фальшивых имен создает ложный адрес электронной почты, который является рабочим, и вы можете пользоваться им для получения одноразовых ссылок на подтверждение адреса электронной почты. Однако нельзя быть уверенными в том, кто также пользуется этим сервисом. Никто не знает, кто еще имеет доступ к этой системе. Так что лучше рассматривать ее, как инструмент генерации адресов электронной почты, которые можно использовать для заполнения различных онлайн-форм.

Инструменты, которые помогают оставаться невидимым

Существует целый ряд программ, с помощью которых можно скрыть свои действия, стереть цифровые «отпечатки пальцев» или оставаться невидимыми в интернете. Наиболее известной из них является Tor Network . Но те, кому, требуется более высокий уровень шифрования и анонимности, могут рассмотреть возможность использования VPN (Virtual Private Network ).

Tor Network

Tor — это программа для анонимности в Сети на русском, с помощью которой ваши онлайн-соединения пропускаются через связанные сети, каждая из которых принадлежит добровольцам со всего мира. Суть данной концепции заключается в том, чтобы блокировать возможность отследить пользователя и узнать его местоположение, а вам самим предоставить возможность посещать заблокированные сайты:

Tor Browser Bundle — это бесплатный пакет для Windows , Mac и Linux , который при запуске автоматически соединяет вас с Tor Network , а также запускает специально разработанную и модифицированную версию Firefox .

После запуска пакета, когда вы начинаете просмотр сайтов через Tor , весь контент, к которому вы подключаетесь, передается в зашифрованном виде и пропускается через упомянутую выше систему сетей. Tor Browser Bundle эффективно работает с любыми TCP-приложениями для мгновенного обмена сообщениями, удаленного входа и другими браузерами. Тем не менее, этот продукт не гарантирует 100 % анонимность, и он не должен использоваться для того, чтобы скачивать нелегальную музыку или фильмы. Это может вызвать перегрузку в сети Tor и спровоцировать проблемы у пользователей, которые используют пакет в надлежащих целях.

Протоколы, которые применяются на P2P-сайтах , часто можно использовать для сканирования IP-адреса , и они позволяют вычислить ваш фактический IP-адрес , а не тот, который сгенерировал Tor .

Тем не менее, Tor — это отличный продукт, которым можно воспользоваться, чтобы сохранить анонимность. Встроенная версия Firefox , основанная на Extended Support Release (ESR ) Firefox от Mozilla , специально модифицирована для оптимизации функций безопасности и конфиденциальности. Для этого был заблокирован доступ к элементу Components.interfaces , который может быть использован для идентификации платформы компьютера пользователя. За исключением некоторых Flash-дополнений запрещено кэширование SSL-сеансов и заблокирована утечка информации о DNS через WebSockets .

Используя Tor Browser Bundle , вы будете относительно защищены от онлайн-снупинга (кроме самых хитроумных злоумышленников ). Хотя обеспечить полную анонимность в Сети вам не удастся:

Если вы посмотрите на приведенный выше скриншот, то увидите, что с помощью навигации через Tor ваш IP-адрес скрыт. Это достигается через отключение JavaScript . Кроме этого модифицированная версия браузера успешно заблокировала скрипты, необходимые для сбора сведений о вашей системе.

Если вы хотите попробовать Tor Browser Bundle и посмотреть, насколько успешно он скрывает ваши цифровые «отпечатки пальцев», перейдите на сайт Tor , где можно скачать сам пакет. А также получить дополнительную информацию о том, как Tor помогает в достижении анонимности и безопасности при работе в интернете.

HMA VPN

Это впечатляющий VPN-сервис из Великобритании, который дает возможность пользователю скрывать свои IP-адреса , разблокировать некоторые сайты, каналы с географическими ограничениями и анонимно посещать сайты через один из более чем 50 тысяч приватных и анонимных IP-адресов компании:

934 VPN-сервера HMA размещены в 190 странах, они используют протоколы OpenVPN , PPTP и L2TP . Это полезное и простое в использовании программное обеспечение. Все, что вам нужно сделать, это подписаться на один из тарифных планов: 7,99 фунта стерлинга за один месяц, 5,99 фунта стерлинга в месяц на шесть месяцев или 4,99 фунта стерлинга в месяц на год. После этого нужно установить программное обеспечение, ввести имя пользователя, пароль и подключиться к сервису.

Вся сложная работа и конфигурирование VPN для анонимности в сети интернет осуществляется автоматически. Кроме этого специальная встроенная функция «Speed Guide » будет автоматически выбирать самый быстрый VPN-сервер на основе вашего текущего местоположения и соединения.

Программное обеспечение доступно для Windows , Mac и Linux . После того, как вы зарегистрировали учетную запись и оплатили выбранный тарифный план, можно скачать необходимый софт через панель управления HMA :

Менеджер программного обеспечения VPN включает в себя некоторые интересные функции, одной из которых является обзор по скорости соединения. Также можно выбрать, какой протокол VPN вы хотите использовать. Одним из наиболее популярных и, самых быстрых протоколов является OpenVPN . Кроме этого можно задать параметры смены IP-адреса случайным образом каждые несколько минут.

Программа содержит удобную функцию «Secure IP Bind «, которая не дает приложениям подключаться к интернету, когда HMA VPN не запущен. Вы можете самостоятельно выбрать VPN-сервер конкретной страны и настроить соотношение загрузки, чтобы подключиться к VPN-серверу с наименьшим количеством пользователей и получить в свое распоряжение больше ресурсов.

CyberGhost

VPN , который по праву считается одним из лучших методов анонимности в Сети . Недавно была представлена версия CyberGhost 5.5, которая включает в себя ряд дополнительных преимуществ, доступных в платном пакете. Скрыть ваш IP-адрес и зашифровать подключение для команды CyberGhost является нормой, но они чувствуют, что могут сделать для вас еще больше:

Новые функции включают в себя Ad-Blocker , защиту от вредоносных программ и вирусов, сжатие данных, предотвращение отслеживания, функцию принудительного перехода на HTTPS , а также доступ через наиболее быстрые сервера.

Функция сжатия данных увеличивает скорость мобильного соединения, а также определяет и активно удаляет любой контент, способствующий сбору информации о посещенных вами ресурсах.

Принудительный переход на HTTPS является полезной функцией, которую не реализуют многие VPN . Принудительно переходя на защищенное соединение, вы повышаете безопасность вашей работы в Сети и уменьшаете риск кражи ваших данных:

Помимо новых функций версия CyberGhost 5.5 характеризуется более быстрым и удобным интерфейсом. Подключение к серверам, расположенным за пределами Великобритании, стало более быстрым, а общая скорость загрузки увеличилась. Также сервис предоставляет удобные графики, которые отображают, сколько случаев блокировки, отслеживания и принудительного перехода на HTTPS имело место во время использования CyberGhost .

Для получения дополнительной информации о том, как сохранить анонимность в Сети и о стоимости различных тарифных планов, посетите сайт CyberGhost .

Дополнения для браузеров

Если уменьшение объема трафика для вас не слишком актуально, и вы обеспокоены лишь возможностью отслеживания действий со стороны злоумышленников, тогда используйте одного из многочисленных бесплатных дополнений, доступных для IE , Chrome и Firefox .

Они могут помочь блокировать запуск отдельных скриптов и вывод всплывающих окон, а также определить элементы отслеживания вашего местоположения.

DoNotTrackMe / Blur

Недавно вышедшая, но уже широко известная улучшенная версия DoNotTrackPlus . По сравнению с предыдущими версиями в ее черный список дополнительно добавлено свыше 300 рекламных площадок, а также более 650 технологий отслеживания:

Дополнение доступно для Chrome , IE , Safari и Firefox . После установки расширения и перезапуска браузера в панели инструментов появится значок DNTMe , и DoNotTrackMe начнет регистрировать попытки отслеживания вашей активности.

DNTMe отлично работает параллельно с уже установленными дополнениями. Работа браузера не замедлится, вы будете видеть тот же контент, что и прежде, за исключением части элементов рекламы, с которыми связаны попытки отслеживания. Вы будете получать информацию о количестве предпринятых и заблокированных попыток.

Adblock Plus

Еще одно бесплатное дополнение для IE , Chrome и Firefox . Оно считается одним из лучших для обеспечения анонимности в Сети , блокировки фишинга и трекинга, и защищает вас от вредоносных программ и нежелательной рекламы:

Вы можете добавлять готовые фильтры или использовать пользовательские. Но будьте осторожны при использовании неизвестных списков фильтров, так как они могут не учитывать что-то важное.

NoScript

Расширение для Firefox , Seamonkey и других браузеров от Mozilla . Это бесплатный пакет с открытым исходным кодом, он блокирует весь JavaScript , Java , Flash и другие небезопасные плагины, если они не являются доверенными. NoScript можно установить либо через хранилище дополнений Firefox , либо непосредственно с сайта NoScript :

NoScript отлично справляется с задачей скрытия информации о вашем местоположении, активности от скриптов, запрашивающих подобные данные. Расширение скрывает ваши цифровые «отпечатки пальцев » от подавляющего большинства сайтов в интернете и обеспечивает достойный уровень анонимности и конфиденциальности .

Заключение

В наше время невозможно получить полную анонимность в Сети . Для этого потребуется безопасный VPN-сервер , большое количество методов блокировки на базе браузера и специальная настройка операционной системы.

Кроме нашумевшего на всех углах интернета мнения о сокрытии IP-адреса есть еще множество других деталей. По большому счету все методы и средства анонимности преследуют цель сокрытия провайдера. Через которого уже можно получить физически точное местоположение пользователя, обладая дополнительной информацией о нем (IP, «отпечатки» браузера, логи его активности в определенном сегменте сети и пр.). А также большинство методов и средств направлены на максимальное сокрытие/нераскрытие этой косвенной информации, по которой позже можно будет спрашивать у провайдера нужного юзера.

Какие есть способы анонимизации пребывания в сети?

Если говорить про обособленные единицы анонимизации (ведь есть еще схемы в виде комбинирования того или иного средства анонимности), то можно выделить следующие:

1) Прокси-серверы - бывают разных видов, со своими особенностями. Классификация прокси под спойлером.

HTTP прокси – работает по протоколу http и выполняет функцию кэширования.

Степени анонимности: прозрачные, искажающие, анонимные, элитные.

Цепочку из HTTP проксей можно построить только в том случае, если они поддерживают метод CONNECT, исключением есть построение цепочки с помощью спец. программы.

HTTPS прокси (они же CONNECT) – прокси поддерживающие HTTP 1.1, которая в свою очередь имеет две спецификации - RFC 2616 и устаревший RFC 2068. Отличаются они тем, что в спец. RFC 2616 документирован метод CONNECT.

Все эти подтипы проксей имеют одну и ту же возможность – они могут работать с использованием метода CONNECT (в дополнение к GET / POST).

Различие между подтипами состоит исключительно в настройках программ прокси-серверов:

Если в настройках прокси сервера разрешено подключение методом CONNECT к порту 443 (https:// адреса), то это HTTPS proxy;

Если в настройках прокси сервера разрешено подключение методом CONNECT к любым портам (не считая 443 и 25), то он называется CONNECT proxy (в ICQ такой прокси называется HTTP proxy);

Если в настройках прокси сервера разрешено подключение методом CONNECT к порту 25 (почтовый сервис), то его можно использовать для рассылки почты и такой прокси называется mail-enabled, или 25 port enabled или прокси с открытым 25-м портом.

FTP прокси – работает по протоколу ftp и предназначен для анонимного управления сайтом (сервером). Все ftp прокси есть анонимными потому, что протокол FTP не предусматривает наличия прокси.

В паблике FTP прокси отсутствуют. Из FTP проксей невозможно построить цепочку.

CGI прокси (веб анонимайзер) – это страница на сайте, куда вбиваешь url, и она выводит указанную страницу. При этом адрес этой страницы (указанный в поле адреса) с точки зрения Вашего компьютера будет другой - что-то вроде

http://www.cgi-proxy.com/http/www.your-url.com/path/

С точки зрения анонимности CGI proxy бывают такими же, как и HTTP proxy. В «смешанных» цепочках этот вид проксей может стоять только на последнем месте.

SOCKS – этот вид прокси имеет 2 спецификации:

Socks 4 работает по протоколу TCP

Socks 5 поддерживает TCP, UDP, авторизацию и удаленный DNS-запрос. Socks по своей природе есть дейсвительно анонимным (потому, что он работает напрямую с TCP). Из проксей этого вида можно построить цепь. Сокс – самый лучший способ остаться анонимным в сети.

Анонимность Прокси

Всем известно, что при взаимодействии клиента с сервером, клиент посылает серверу некую информацию (в основном ее передает браузер, но прокся тоже может добавлять туда что-то «от себя»). Имеется ввиду название и версия операционной системы, название и версия браузера, настройки браузера (разрешение экрана, глубина цвета, поддержка java / javascript, ...), IP адрес клиента (если используется proxy, то заменяется proxy сервером на IP proxy), используется ли proxy сервер (если используется proxy, то IP клиента - это IP proxy - добавляется proxy сервером), если используется proxy, то Ваш реальный IP адрес (добавляется proxy сервером) и многое другое…

Эта информация передается в виде переменных окружения (environment variables).

Я остановлюсь лишь на тех, которые имеют отношение к анонимности.

Итак, Если прокси не используется, то переменные окружения выглядят следующим образом:

REMOTE_ADDR

= Ваш IP

HTTP_VIA

= не определена

HTTP_X_FORWARDED_FOR

= не определена

Прозрачные прокси

не скрывают инфу о реальном IP:

REMOTE_ADDR

= IP proxy

HTTP_VIA

HTTP_X_FORWARDED_FOR

= реальный IP

Анонимные прокси (anon) не скрывают того факта, что используется прокси, но меняют реальный IP на свой:

REMOTE_ADDR

= IP proxy

HTTP_VIA

= IP или имя proxy (используется proxy сервер)

HTTP_X_FORWARDED_FOR

= IP proxy

Искажающие прокси (distorting) не скрывают того факта, что используется proxy сервер. Однако реальный IP подменяется на другой (в общем случае произвольный, случайный):

REMOTE_ADDR

= IP proxy

HTTP_VIA

= IP или имя proxy (используется proxy сервер)

HTTP_X_FORWARDED_FOR

= случайный IP

Элитные прокси (elite, high anon) не только меняют IP, но и скрывают даже сам факт использования прокси сервера:

REMOTE_ADDR

= IP proxy

HTTP_VIA

= не определена

HTTP_X_FORWARDED_FOR

= не определена

2) VPN-сервисы - тоже работают по разным протоколам, которые предлагают провайдеры на выбор.

3) SSH-туннели , изначально создавались (и функционируют по сей день) для других целей, но также используются для анонимизации. По принципу действия довольно схожи с VPN’ами, поэтому в данной теме все разговоры о VPN будут подразумевать и их тоже.

4) Dedicated-серверы - самое основное преимущество в том, что пропадает проблема раскрытия истории запросов узла, с которого проводились действия (как это может быть в случае с VPN/SSH или прокси).

Можно ли как-то скрыть от провайдера факт использования Tor’a?

Да, решение будет почти полностью аналогичное предыдущему, только схема пойдет в обратном порядке и VPN соединение «вклинивается» между клиентов Tor’a и сетью луковых маршутизаторов. Обсуждение реализации такой схемы на практике можно найти на одной из страниц документации проекта.

Что следует знать о I2P, и как эта сеть работает?

I2P - распределенная, самоорганизующаяся сеть, основанная на равноправии ее участников, отличающаяся шифрованием (на каких этапах оно происходит и какими способами), переменными посредниками (хопами), нигде не используются IP-адреса. В ней есть свои сайты, форумы и другие сервисы.

В сумме при пересылке сообщения используется четыре уровня шифрования (сквозное, чесночное, туннельное, а также шифрование транспортного уровня), перед шифрованием в каждый сетевой пакет автоматически добавляется небольшое случайное количество случайных байт, чтобы ещё больше обезличить передаваемую информацию и затруднить попытки анализа содержимого и блокировки передаваемых сетевых пакетов.

Весь трафик передается по туннелям - временные однонаправленные пути, проходящие через ряд узлов, которые бывают входящими или исходящими. Адрессация происходит на основе данных из так называемой сетевой базы NetDb , которая распределена в той или иной мере по всем клиентам I2P. NetDb содержит в себе:

- RouterInfos - контактные данные роутеров (клиентов), используются для построения туннелей (упрощая, они представляют собой криптографические идентификаторы каждого узла);

- LeaseSets - контактные данные адресатов, используются для связи исходящих и входящих туннелей.

Принцип взаимодействия узлов этой сети.

Этап 1. Узел «Kate» строит исходящие туннели. Он обращается к NetDb за данными о роутерах и строит туннель с их участием.

Этап 2. «Boris» строит входной туннель аналогично тому, как и строится исходящий туннель. Затем он публикует свои координаты или так называемый «LeaseSet» в NetDb (здесь отметьте, что LeaseSet передается через исходящий туннель).

Этап 3. Когда «Kate» отправляет сообщение «Boris’у», он запрашивает в NetDb LeaseSet «Boris’а». И по исходящим туннелям пересылает сообщение к шлюзу адресата.

Еще стоит отметить, что у I2P есть возможность выхода в Интернет через специальные Outproxy, но они неофициальные и по совокупности факторов даже хуже выходных узлов Тоr. Также внутренние сайты в сети I2P доступны из внешнего Интернета через прокси-сервер. Но на этих входных и выходных шлюзах высока вероятность частично потерять анонимность, так что надо быть осторожным и по возможности этого избегать.

Какие есть преимущества и недостатки у I2P сети?

Преимущества:

1) Высокий уровень анонимности клиента (при любых разумных настройках и использовании).

2) Полная децентрализация, что ведёт к устойчивости сети.

3) Конфиденциальность данных: сквозное шифрование между клиентом и адресатом.

4) Очень высокая степень анонимности сервера (при создании ресурса), не известен его IP-адрес.

Недостатки:

1) Низкая скорость и большое время отклика.

2) «Свой интернет» или частичная изолированность от интернета, с возможностью туда попасть и повышением вероятности деанона.

3) Не спасает от атаки через плагины (Java, Flash) и JavaScript, если не отключить их.

Какие еще есть сервисы/проекты по обеспечению анонимности? - японский клиент под винду для файлового обмена. Анонимность сети Perfect Dark базируется на отказе от использования прямых соединений между конечными клиентами, неизвестности IP-адресов и полном шифровании всего, что только можно.

Следующие 3 проекта особенно интересные тем, что их цель - скрыть пользователя реализуется путем освобождения от провайдерской зависимости при интернет-соединении, за счет построения беспроводных сетей. Ведь тогда интернет станет еще более самоорганизованным:

- Netsukuku - Networked Electronic Technician Skilled in Ultimate Killing, Utility and Kamikaze Uplinking.

- B.A.T.M.A.N - Better Approach To Mobile Ad-hoc Networking.

Есть ли какие-то комплексные решения по обеспечению анонимности?

Кроме связок и комбинаций различных методов, вроде Tor+VPN, описанных выше можно воспользоваться дистрибутивами линукса, заточенными на эти потребности. Преимущество такого решения в том, что в них уже есть большинство этих комбинированных решений, все настройки выставлены на обеспечение максимального количества рубежей для деанонимизаторов, все потенциально опасные службы и софт вырезаны, полезные установлены, в некоторых помимо документации есть всплывающие подсказки, которые не дадут поздним вечером потерять бдительность.

По своему опыту и некоторых других знающих людей я бы выбрал дистрибутив Whonix , так как он содержит в себе самые новые техники по обеспечению анонимности и безопасности в сети, постоянно развивается и имеет очень гибкую настройку на все случаи жизни и смерти. Также имеет интересную архитектуру в виде двух сборок: Gateway и Workstation, которые в функционируют в связке. Основное преимущество этого состоит в том, что если в результате появления какой-нибудь 0-day в Tor или самой ОС, через которую попробуют раскрыть прятавшегося пользователя Whonix, то будет «деанонимизирована» только виртуальная Workstation и атакующий получит «очень ценную» информацию типа IP 192.168.0.1 и Mac address 02:00:01:01:01:01.

Но за наличие такого функционала и гибкости в настройке надо платить - этим обуславливается сложность конфигурации ОС из-за чего ее порой ставят в низ топа операционок для анонимности.

Более легкие в настройке аналоги - это довольно известные Tails , рекомендованный Сноуденом, и Liberte , которые также можно с успехом использовать в этих целях и которые обладают очень хорошим арсеналом для обеспечения анонимности.

Есть еще какие-нибудь моменты при достижении анонимности?

Да, есть. Существует ряд правил, которых желательно придерживаться даже в анонимном сеансе (если стоит цель достичь практически полной анонимности, конечно) и мер, которые необходимо предпринять перед входом в этот сеанс. Сейчас о них будет написано подробнее.

1) При использовании VPN, Proxy и пр. всегда в настройках устанавливать использование статических DNS-серверов провайдера сервиса, дабы избежать утечек DNS. Или выставлять должные настройки в барузере или межсетевом экране.

2) Не использовать постоянные цепочки Tor, регулярно менять выходные узлы (VPN-серверы, прокси-серверы).

3) При пользовании браузером отключать по возможности все плагины (Java, Flash, еще какие-нибудь Adobe’вские поделки) и даже JavaScript (если задача полностью минимализировать риски деанона), а также отрубать использование cookies, ведение истории, долгосрочного кэширования, не разрешать отправлять HTTP-заголовки User-Agent и HTTP-Referer или подменять их (но это специальные браузеры для анонимности нужны, большинство стандартных не позволяют такую роскошь), использовать минимум браузерных расширений и т. д. Вообще есть еще один ресурс , описывающий настройки для анонимности в различных браузерах, к которому тоже при желании стоит обратиться.

4) При выходе в анонимном режиме в сеть следует использовать «чистую», полностью обновленную ОС с самыми последними стабильными версиями ПО. Чистая она должна быть - чтобы было сложнее отличить «отпечатки» ее, браузера и другого софта от среднестатистических показателей, а обновленная, чтобы понижалась вероятность подхватить какую-нибудь малварь и создать себе определенных проблем, ставящих под угрозу работу всех сосредоточенных для анонимизации средств.

5) Быть внимательным при появлении предупреждений о валидности сертификатов и ключей, для предотвращения Mitm-атак (прослушки незашифрованного трафика).

6) Не допускать никакой левой активности в анонимном сеансе. Например, если клиент из анонимного сеанса заходит на свою страницу в соц. сети, то его интернет-провайдер об этом не узнает. Но соц. сеть, несмотря на то, что не видит реальный IP-адрес клиента, точно знает, кто зашел.

7) Не допускать одновременного подключения к ресурсу по анонимному и открытому каналу (описание опасности было приведено выше).

8) Стараться «обфусцировать» все свои сообщения и другие продукты авторского интеллектуального производства, так как по жаргону, лексике и стиллистике речевых оборотов можно с довольно большой точностью определить автора. И уже есть конторы, которые делают на этом целый бизнес, так что не надо недооценивать этот фактор.

9) Перед подключением к локальной сети или беспроводной точке доступа предварительно менять MAC-адрес.

10) Не использовать любое недоверенное или непроверенное приложение.

11) Желательно обеспечить себе «предпоследний рубеж», то есть какой-то промежуточный узел до своего, через который вести всю активность (как это делается с dedicated-серверами или реализовано в Whonix), чтобы в случае преодоления всех предыдущих преград или заражения рабочей системы третие лица получали доступ к болванке-посреднику и не имели особых возможностей продвигаться в вашу сторону дальше (или эти возможности были бы крайне дороги или требовали затраты очень большого количества времени).

В жизни бывает так, что нужна 100% анонимность при использовании интернета через браузер (обойдусь без примеров, а то в комменты опять придут суровые парни и будут обвинять меня в подстрекательстве и грозить отделом «К»). Как сделать так, чтобы сайты в интернете (например Google) не могли идентифицировать вас и записать сведения о каких-либо действиях в ваше досье?

Бывает, включишь VPN с режимом «инкогнито», нигде не авторизируешся, а AdSense внезапно пугает до боли знакомыми объявлениями. Как он определяет кто есть кто?

Чтобы ответить на этот вопрос, проведем эксперимент. Откроем вкладки в четырех браузерах:

- Tor Browser 6.0.2 (на основе Mozilla Firefox 45.2.0);

- Safari 9.0 (режим «инкогнито»);

- Google Chrome 52.0.2743.82 (режим «инкогнито»);

- Mozilla Firefox 46.0.01 (режим «инкогнито»).

И посмотрим, какие данные о человеке они могут собрать. Что мы рассказываем о себе сайту, набрав URL в адресной строке?

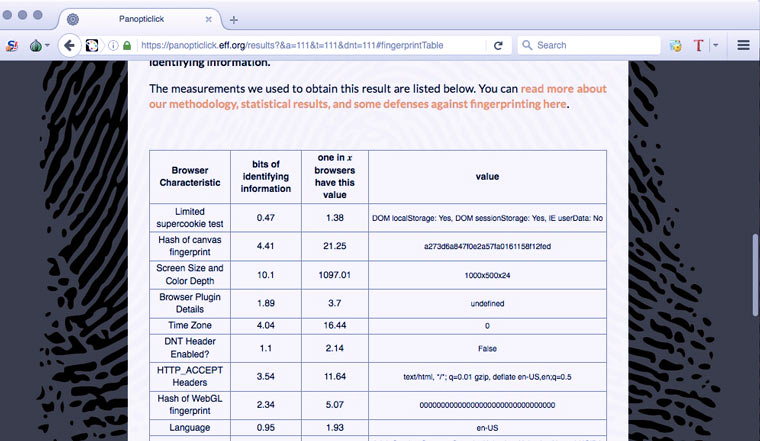

Предоставляем уникальные параметры рендеринга картинок (Canvas Fingerprinting)

Canvas Fingerprinting - технология идентификации пользователей, разработанная около 4 лет назад в AddThis. Принцип ее работы базируется на том, что когда при загрузке страницы происходит прорисовка (рендеринг) картинки (обычно это однотонный блок под цвет фона с невидимым текстом), то браузер для этого собирает кучу инфы о системе: какое есть железо и графические драйвера, версия GPU, настройки ОС, информация о шрифтах, механизмы сглаживания и множество других мелочей.

Вместе это огромное множество деталей образует уникальную характеристику, по которой можно отличить связку компьютер/браузер пользователя от всех других в мире. Для каждого она записывается в виде строки похожей на DA85E084. Бывают совпадения (по данным Panopticlick, в среднем шанс найти двойника 1 к ), но в таком случае можно дополнить их другими возможностями для установления личности (о них ниже).

Tor спрашивает разрешения о получении Canvas Fingerprinting и если проявить внимательность и не давать согласия, то эту инфу можно оставить при себе. А вот все остальные браузеры сдают своего владельца без единого писка.

Побробнее об этом методе идентификации можно почитать в Википедии .

Пробиваем себя по базам рекламных предпочтений

Скриптами для определения Canvas Fingerprint сейчас оснащены многие посещаемые сайты. Получив это уникальное значение, один сайт можно попросить у другого сведения о человеке. Например, привязанные аккаунты, друзей, используемые IP-адреса и информацию о рекламных предпочтениях . По ссылке ниже можно проверить, в каких системах есть сведения о ваших потребительских интересах, привязанные к Canvas Fingerprinting.

Tor опять попросил того же разрешение, что и в первом пункте и из-за моего отказа ничего не нашлось. Safari нашел меня в базах 3, Chrome в 13, а Firefox в 4. Если выйти из режима инкогнито, то в последнем число баз возрастает до 25, так как большинство из них используют для идентификации старые добрые cookies.

Делимся IP-адрес и оператором связи

В Tor с помощью кнопки New Identity можно менять «страну пребывания». А режимы «инкогнито» не скрывают IP-адрес (для этого надо дополнительно использовать прокси или VPN), а делятся с владельцам сайта вашим примерным местоположением и информацией об интернет-провайдере.

Раскрываем свой город и время в нем (при включенных службах геолокации)

На yandex.ru в Tor без всяких разрешений на определение местоположения показал, где я приблизительно нахожусь и который у меня час. С другими браузерами аналогично.

Отправляем свои точные координаты

Tor даже не стал спрашивать разрешения на определение координат и просто выдал нули. Safari, Chrome и Firefox спросили стандартное разрешение (как в обычном режиме) и не удосужились напомнить о том, что я шифруюсь и таких данных раскрывать не должна.

Раскрываем свой город и время в нем (при отключенных службах геолокации)

Потом я отключила службы геолокации на Mac и снова зашла на yandex.ru. Tor заставил сайт думать, что я в Румынии, но время оставил московское (по несовпадению IP и часового пояса можно будет на раз банить VPN-щиков в случае запрета). В других браузерах все осталось как раньше.

Дело в том, что «Яндексу» для определения местоположения не нужен GPS (или данные WPS от устройства). Ведь у него есть «Локатор»! Вошли в сеть через Wi-Fi? Точка доступа уже есть в базе (см. статью ). Раздали себе инет с телефона? Сотовая вышка сдаст.

Предоставляем сведения о языковых настройках

Еще один верный признак любителя VPN - несовпадение языка со страной, с IP которой он сидит. Tor подвел - язык у него всегда английский (но его можно поменять, но я думала, что должен меняется автоматически под страну). У остальных настройки такие же, как и в обычном режиме.

Рассказываем все о своем браузере и системе

Операционная система, скорость соединения, цветовые характеристики монитора, поддержка разных технологий, ширина окна браузера, версия Flash - куча мелочей, которые дополняют уникальную характеристику пользователя. Tor подтасовывает некоторые из этих данных (пример Windows 7), а остальные браузеры абсолютно честны.

Человек может сменить IP, включить «инкогнито», а скрипт для поднятия цен быстро вычислит: «Это кто такой к нам с тормознутым инетом, старой версией флеш и Windows XP второй раз зашел, но теперь решил притвориться жителем Сейшел? Повышаем на 20%!»

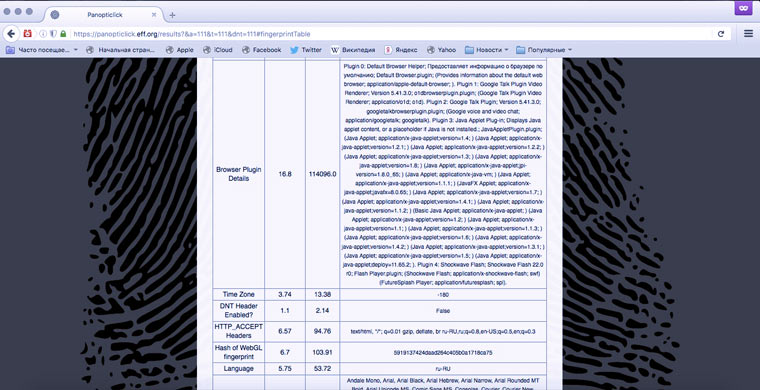

Делимся списком установленных плагинов

Еще одна характеристика, которая добавляет человеку уникальности - список плагинов (с информацией о версиях), установленных в его браузере. Tor их скрывает. Другие браузеры нет.

Как видите, Tor Browser обеспечивают неплохую анонимность. Но исторические факты говорят о том, что если человек совершает что-то действительно серьезное с помощью onion-сети, то его все же иногда находят . Все, наверное, помнят показательную историю с основателем Silk Road (магазина по продаже наркотиков) Росса Ульбрихта.

А режимы «инкогнито» нужны только, чтобы полазить за чужим компом и не оставить следов. Можно в дополнение к ним заблокировать JavaScript, это уменьшит число возможных способов идентификации, но многие сайты станут непригодными для использования.

Открываем список установленных в системе шрифтов (=> программ)

В дополнение к эксперименту хотелось бы рассказать об еще одной интересной функции современных браузеров. Любой сайт может получить список шрифтов, установленных в системе. У многих приложений есть какие-то свои уникальные шрифты и по ним можно определить род занятий человека. А исходя из этого показывать ему рекламные объявления. В Tor и режиме «инкогнито» это не работает (или выдается слишком короткий перечень).

Все это - вершина айсберга

Для защиты от вышеперечисленных способов идентификации есть специальные плагины для разных браузеров. Но не стоит тратить силы на их установку. Так как они не могут защитить от сбора всех возможных сведений.

Ведь в статье я показала самые простые и понятные примеры того, как браузеры собирают информацию о нас. Но их можно было бы привести гораздо больше: flash cookies, Silverlight cookies, отставание времени от поясного (у многих есть хотя 0,2-0,8 секунд) - множество мелочей, которые были бы лишними. Ведь читателю уже понятно, что открывая браузер он сообщает о себе миру огромное количество сведений и демонстрирует набор уникальных характеристик, которые отличает его компьютер от всех других.

Чем грозят все эти сборы информации?

Собирать сведения о большей части людей на планете нужно только с одной целью - повышать кликабельность рекламных объявлений, чтобы больше зарабатывать на этом. В принципе, от этого только польза - легче найти какие-то товары или услуги.

Еще продвинутые методы идентификации полезны магазинам для сбора сведений о клиентах. Чтобы человек не мог зайти на сайт под другим IP/отключив cookies и остаться неузнанным. Язык, время, редкий шрифт/плагин, характеристики монитора, характерная ошибка в поисковом запросе, по которому пришел - и все! Снимайте коньки, мы вас узнали. Сомнений нет, это тот самый человек, который год назад делал заказ #2389. С помощью этих данных автоматизированные маркетинговые системы могут продать ему больше.

Или естественно, все это могут использовать спецслужбы. Но кто знает, как у них там все работает.

Так как же быть действительно анонимным в сети?

Никак. Использовать для выходов в сеть новое устройство, купленное где-нибудь на Кавказе, используя мобильный интернет с украденой симки, надев маску уточки и уехав в кировские леса. После использования гаджеты сжечь.

Да, если немного модицифировать Tor, то проблем, описанных в статье можно защититься. В дополнение можно перейти на Linux-дистрибутивы Tails, Whonix или Tinhat, созданные для анонимной работы. Но сколько есть еще неизвестных механизмов идентификации? Тот же Canvas Fingerprinting попал в прессу в 2014 году, а внедряться начал в 2012-ом.

Наверное и сейчас разрабатывается/внедряется что-то такое, что даже представить трудно. Не говоря уже о том, как придумать защиту. Поэтому вопрос об анонимности в сети остается открытым.