Быстрая навигация

Есть такое понятие как права доступа к файлам и папкам и важно знать, что это такое и зачем оно нужно. Прочитайте внимательно эту статью — тема сложная, но вникнуть в нее просто необходимо.

Не вдаваясь сильно в подробности: права доступа — это то, что поможет защитить ваш сайт от взлома или вируса. Минимальный доступ — минимальные шансы для злоумышленников. Лишь бы не переборщить, а то ваш сайт станет вообще недоступен.

В зависимости от того, кто именно обращается к сайту, права доступа делятся на три вида:

- user (пользователь) — владелец сайта, входящий по ftp под своим логином и паролем

- group (группа) — другие пользователи, подключающиеся по ftp

- world (мир) — все остальные посетители, заходящие к вам из своих браузеров

Теперь посмотрим, какие бывают права доступа:

Права доступа к файлам:

- r — право на чтение

- w — право на изменение (запись)

- x — право на выполнение

Права доступа к директориям (папкам) :

- r — право на чтение (т.е можно увидеть список файлов, содержащихся в ней)

- w — право на изменение содержимого (создавать и удалять файлы)

- x — право на выполнение (вход в директорию). Это право проверяется в первую очередь, и если у вас его нет, вы не сможете получить доступ к файлу в этой директории, даже если на него имеете максимальные права.

Все эти права раздает администратор сайта — тот, кто владеет паролем для входа.

Разные комбинации этих букв (также выражаются и цифрами) предоставляют разные права доступа на папки и файлы сайта.

Давайте рассмотрим, как это выглядит. Если вы уже , вам нужно его запустить и соединиться с сервером. Если нет, то изменять права доступа можно из .

После этого в правой части окна (там, где выводится содержимое сервера) щелкните правой кнопкой по любому файлу или папке и выберите последний пункт — Права доступа к файлу или папке .

По умолчанию на файлы обычно устанавливаются права 644, а на папки — 755. На деле это означает следующее:

- владелец может читать и изменять файлы, но не исполнять их. Группа и все остальные могут только читать

- владелец может читать, изменять и выполнять папки, все остальные могут читать папки и заходить в них, но изменять, удалять и создавать файлы им запрещено

Можно оставить все так как есть, но при этом иметь в виду, что при работе с сайтом иногда требуется выполнение владельцем какого-либо сайта, или же запись в файл от имени обычного пользователя. В таких случаях придется изменять права. Впрочем, у новичков это, как правило, сильно в будущем, поэтому подробно останавливаться на этом вопросе пока не будем.

Для того, чтобы обеспечить безопасность и при этом не создать себе проблем, следует установить следующие права доступа :

- 777 — на папки с кэшем, бэкапом и картинками

- 755 — на остальные папки

- 444 — на файлы в корневой папке сайта (лучше, как говориться, перебдеть, чем недобдеть), кроме файла sitemap

- 644 — на все остальные файлы

В случае, если вам нужно отредактировать какой-либо файл, можно временно выставить максимальные (777) права, а после закачки измененного файла на сервер быстренько вернуть все на место. Ни в коем случае не оставляйте на произвол судьбы папки и файлы с завышенными правами!

Пока это все, что вам нужно знать о правах доступа к файлам и папкам .

Сегодня я хотел бы поговорить о правах доступа к файлам и папкам . Само понятие прав доступа на файлы и каталоги пришло в мир вебмастеринга из Unix подобных систем, на которых работает большинство хостингов. А раз ваш сайт установлен на сервере под управлением Unix той или иной вариации, то и работа с файлами и папками вашего сайта будет подчинена правилам, установленным этими операционными системами.

В Windows фактически для всех файлов устанавливаются максимальные права доступа , что, собственно, и приводит к засилью вирусов на наших компьютерах, а так же, в свою очередь, не дает умереть с голоду владельцам антивирусных компаний. В Unix системах дело обстоит иначе – все сложнее, но одновременно и безопаснее. Если все настроить правильно и со знанием дела, то можно существенно повысить безопасность своего сайта.

Если же все пустить на самотек и не заморачиваться с установкой нужных прав доступа на файлы и папки вашего сайта, то вероятность его взлома или заражения вредоносным кодом будет очень велика. Хорошо если у вас будут при этом иметься резервные копии всех ваших данных, а если нет?! Поэтому лучше сразу же, не откладывая в долгий ящик, произвести настройку и изменение прав доступа , исходя из принципа минимализма. Т.е. давать файлам и папкам минимально необходимые для корректной работы сайта права.

Права доступа к файлам и папкам

Давайте сначала разберемся в сути вопроса с правами доступа, чтобы понимать, что именно и каким образом мы настраиваем. Итак приступим. Права доступа разделяются на права доступа к файлам и права доступа к директориям. Обозначаются они одинаково, но означают немного разное.

Права доступа к файлам подразделяются на:

- r - право на чтение данных из файла.

- w - право на изменение содержимого файла (запись – только изменение содержимого, но не удаление).

- x - право на исполнение файла.

Остановимся чуть подробнее на праве исполнения файла. Дело в том, что в Unix, любой файл может быть исполнен. Является ли он исполнительным - определяется не по его расширению (понятие расширение файла отсутствует в файловой системе Unix), а по правам доступа. Если у какого-либо файла установлено право “X”, то это означает, что его можно запустить на выполнение.

Теперь о правах доступа к папке (директории) :

- r - право на чтение директории (можно прочитать содержимое директории, т.е. получить список файлов, находящихся в ней)

- w - право на изменение содержимого директории (можно создавать и удалять файлы в этой директории, причем если вы имеете право на запись, то удалять вы сможете даже те файлы, которые вам не принадлежат)

- x - право, которое позволяет вам войти в директорию (это право всегда проверяется в первую очередь, и даже если вы имеете все нужные права на файл, который закопан глубоко в цепочке директорий, но не имеете права “X” для доступа хотя бы к одной директории на пути к этому файлу, то к файлу вы так и не пробьетесь)

В системах Unix все эти права раздает главный администратор компьютера, доступ к которому он получает путем ввода пароля. И если большинство файлов будут иметь права доступа только для чтения, то вирусам на таком компьютере делать будет практически нечего, т.к. они не смогут себя туда ни записать, ни затем исполниться. Именно этого результата нам нужно добиться, выставляя права доступа на файлы и директории нашего сайта.

Права доступа для групп пользователей

Сами права доступа подразделяются на три категории , в зависимости от того, кто обращается к файлу или директории:

- "user" - u (непосредственно владелец файла)

- "group" - g (член той же группы, к которой принадлежит владелец файла)

- "world" - o (все остальные)

Сервер определяет, к какой группе пользователей вас отнести в момент подключения вас к серверу. Когда вы, например, подключаетесь к серверу по протоколу FTP, то вы входите под своим именем пользователя (и паролем), и тогда сервер относит вас к группе "user" (u) . Прочие пользователи, которые тоже подключаются по FTP к серверу, будут отнесены к группе "group" (g ), а пользователь, который приходит к вам на сайт, используя свой браузер, попадает в группу "world" (o ).

Вариации трех возможных значений r , w и x для трех категорий u , g и o и определяют права доступа к файлам . Если не задана какая-то категория права, то она заменяется знаком дефисом «- «. Права доступа указываются последовательно в заданном порядке:

- сначала права для владельца - u

- затем права для группы - g

- и в конце права для всех остальных - o

После того, как сервер отнесет пользователя к определенной группе, он предоставляет ему права на действия с объектами, после чего пользователь сможет прочитать, записать или выполнить файл (в зависимости от того, что разрешено делать с данным объектом его группе). Чтобы посмотреть содержимое папки, папка должна иметь атрибут чтения r (для той группы, к которой сервер отнес пользователя). Чтобы создать файл или папку в уже существующей папке, необходимо, чтобы эта папкуа имела атрибут права на запись w .

Для наглядности давайте разберем пример, где владелец файла ("user" - u ) имеет все права: право на чтение файла, запись в него и исполнение, а все остальные пользователи только право на чтение. Запись таких прав доступа будет выглядеть так: rwx r-- r-- . Рассмотрим ее в деталях: rwx (эта запись задает права на объект для владельца - u ), r-- (эта запись задает права на тот же объект, но в случае если пользователь отнесен сервером к группы - g ), r-- (эта запись задает права на объект для всех остальных пользователей - o).

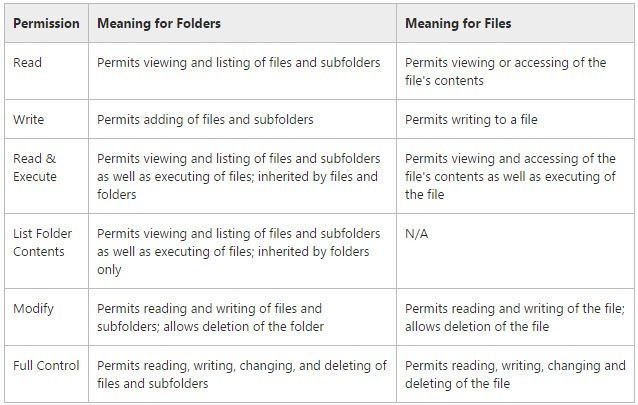

Чем отличаются права доступа к файлам и папкам

Получается, что существует три группы пользователей и три возможных действия с объектами (файлами и папками). Еще не запутались? Разложим все сказанное выше по полочкам в виде табличек. Сначала наглядно посмотрим, чем отличаются права доступа к файлам и папкам :

А так же табличка, показывающая разнообразные комбинации прав доступа к папкам и файлам :

Комбинации прав доступа выраженные в цифрах

Вы видите, что здесь для описания прав доступа используются записи с использованием латинских букв и дефисов, но вы, наверное, уже сталкивались с тем, что обычно права доступа задают в цифровом виде , например, всем известная комбинации: права доступа 777 , разрешающая все и всем. Действительно, права доступа так же обозначают и цифрами:

- r (читать) заменяют на 4

- w (запись) заменяют на 2

- x (исполнение) заменяют на 1

- 0 означает – ничего не делать (то, что в буквенной записи обозначается дефисом)

Давайте опять вернемся к примеру записи прав доступа, приведенному мною чуть ранее: rwx r-- r-- . Если заменить в ней буквы и дефисы на цифры, в соответствии с только что описанным правилом и при этом сложить цифры в каждой тройке, то получим цифровой вид этой записи: 744 . Т.е. получается, что сумма этих цифр и показывает права доступа к файлам или папке . Например:

- 7 (rwx) = 4 + 2 +1 (полные права)

- 5 (r-x)= 4 + 0 + 1 (чтение и выполнение)

- 6 (rw-) = 4 + 2 + 0 (чтение и запись)

- 4 (r--) =4 + 0 + 0 (только чтение)

- и т.д.

В этой таблицы приведены все возможные комбинации прав доступа записанные в цифровом виде:

А теперь давайте рассмотрим различные комбинации прав доступа в цифрах, применительно к группам пользователей :

Вы сами (кроме того случая, когда вы получаете доступ к сайту по FTP) и все остальные посетители вашего сайта, относитесь к группе “word” (все остальные), поэтому для работы с сайтом нам нужно в первую очередь смотреть на последнюю (третью) цифру прав доступа. Для того чтобы при работе пользователя с сайтом запускался файл скрипта достаточно будет, чтобы на него были установлены права доступа, начиная от 4 (r-- – только чтение) (5,6,7 тоже подойдут, но это будет лишнее в плане безопасности).

Для папки же, в которой лежит файл этого скрипта, нужно выставить минимум 5 (r-x - можно зайти в папку и прочитать его содержимое, удалять или добавлять файлы нельзя). 7 тоже подойдет, но тоже будет уже лишним в плане безопасности. Если нужно, чтобы скрипт не только читался, но и записывал какие-то данные (например, введенные пользователем), то минимальные права на папку по-прежнему будут 5 , но для файла уже понадобятся права 6 (читать и записывать).

Скорей всего на сервере, куда вы скопировали файлы движка вашего сайта, будут установлены следующие права доступа к файлам и папкам:

Если бы у вас был сайт, состоящий из одних файлов html, то можно было бы все так и оставить. Но современные сайты построены на движках, и там могут быть папки и файлы, в которые нужно будет производить запись от имени пользователей из группы «world» - o (все остальные). Это могут быть папки, используемые для кэширования страниц или те, в которые по ходу работы с сайтом будут загружаться картинки и др. Само собой, что если вы зайдете на сайт по FTP, то сможете призвести запись в эти файлы или папки, но работая с интерфейсом сайта, как обычный пользователь, у вас могут возникнуть проблемы. Поэтому к установке тех или иных прав доступа надо подходить избирательно:

Изменить права доступа к файлам или папке можно использовать программу FileZilla, если права на какие-либо файлы поменять не получается, то можно попробовать сделать это PHP средствами.

Для Joomla , сразу после установки, можно поставить права доступа 777 на следующие папки:

Administrator/backups/

administrator/cache/

administrator/components/

administrator/modules/

administrator/templates/

cache/

components/

images/

images/banners/

images/stories/

language/

language/en-GB/

language/ru-RU/

media/

modules/

plugins/

plugins/content/

plugins/search/

plugins/system/

templates/

После того как вы установите все расширении и произведете окончательные настройки, права доступа к большинству из приведенных выше папок, следует в целях повышения безопасности сайта вернуть к права доступа 755 . Оставить 777 нужно будет на папки с кешем, с бекапом и с картинками. Для файлов, находящихся в корне сайта, кроме sitemap.xml, лучше установить права доступа 444 (для всех групп пользователей только чтение). На файл seting.php иногда советуют даже установить права доступа 400.

Точно такие же советы могу дать и по поводу установки прав доступа на файлы и папки для SMF и WordPress. Желательно, по возможности, оставлять на постоянной основе права доступа к папке 755 (кроме оговоренных выше папок кеша, картинок, бекапа и может быть еще каких-то, по мере необходимости), а права доступа к файлам 644 . На файлы в корне сайта лучше поставить права доступа 444.

Если при работе с сайтом возникнет проблема с невозможностью записи настроек в какой-нибудь файл или невозможностью создать какой-нибудь папку, то можно временно поставить на требуемые файлы или папки большие права доступа (777, например), а потом все вернуть обратно (от греха подальше). И ни в коем случае не стоит оставлять (для простоты работы с сайтом) необоснованно завышенные права доступа.

1. Что такое права файлов/каталогов и как их изменить?

Права доступа - это атрибуты файла или каталога, которые указывают серверу, кто и что может делать с соответствующим файлом или каталогом. Обычно права доступа регламентируют такие действия как чтение, запись (данных в файл или файлов в каталог) и исполнение. В системах UNIX все пользователи разделяются на три группы: "user" (непосредственно владелец файла), "group" (группа, к которой принадлежит владелец файла) и "other" (все остальные). Когда вы соединяетесь с сервером, он определяет к какой группе вы относитесь. Например, подключаясь к серверу по FTP, вы входите под своим именем пользователя, соответственно, сервер относит вас к группе "user". Другие пользователи, подключаясь по FTP, будут отнесены к группе "group" (относительно файлов, принадлежащих вам), а когда человек попадает к вам на сайт через свой браузер, то попадает в группу "other".

После определения группы, пользователь получает права на действия с объектами. Т.е он может прочитать, записать или выполнить файл. Чтобы просмотреть каталог, он должен быть исполняемым; чтобы просмотреть его содержимое, он должен иметь атрибут чтения, а чтобы создать новый файл или каталог в существующем каталоге, необходимо иметь право на запись. Таким образом, чтобы выполнялось приложение или CGI скрипт, необходимо ставить на каталог атрибут чтения и выполнения.

Чтобы распределить права для соответствующих групп, используются цифровые обозначения:

4 = read (право на чтение) 2 = write (право на запись) 1 = execute (право на выполнение)

Первая цифра в обозначении устанавливает права для группы "user"(т.е фактически для вас), вторая для группы "group" и третья для "other". Простым сложение цифр можно добиться установления прав на совокупность действий. Например, 3(2+1) разрешает запись и выполнение файла (каталога); 5(4+1) разрешает чтение и выполнение; 6(4+2) разрешает чтение и запись; 7(4+2+1) устанавливает право чтения, записи и выполнения. Т.е всего семь вариантов:

7 = read, write & execute

6 = read & write

5 = read & execute

4 = read

3 = write & execute

2 = write

1 = execute

2. Как установить права доступа на файл?

Команда "chmod" имеет два режима: Абсолютный(цифровой) и Символьный режим. Команда "chmod", используемая в Unix, или команда "site chmod", используемая в некоторых FTP менеджерах (например, FTP Explorer), могут использоваться в обоих режимах.

При Абсолютном (цифровом) режиме используется описанный выше 3-х цифровой код прав доступа. Символьный режим использует буквенный формат для установки прав доступа. Здесь используются буквы "r", "w" и "x" для read, write и execute соответственно. А также "u", "g", "o" и "a" для user, group, other, и all (все) соответственно.

Например:

chmod u=rwx,go=rx filename

изменение прав на 755

chmod u=rw,go=r filename

изменение прав на 644

chmod u=rw,go= filename

изменение прав на 600

chmod a=r filename

изменение прав на 444

Во всех современных FTP клиентах присутствует возможность назначения прав доступа путем установки "галочек" в чекбоксах, либо просто введением цифрового кода в соответствующее поле.

3. Наиболее часто встречающиеся сочетания

| Права доступа | Команда | Описание | |||

| O | |||||

| --- | chmod 600 | только владелец файла может читать/записывать | |||

| r-- | chmod 644 | владелец файла может читать и записывать, члены группы и остальные - только читать | |||

| rw- | chmod 666 | любой пользователь может читать/записывать | |||

| --- | chmod 700 | только владелец файла, может читать/записывать и запускать на исполнение | |||

| --x | chmod 711 | владелец файла, может читать/записывать и запускать на исполнение, члены группы и остальные могут запускать на исполнение, но не могут читать и изменять | |||

| r-x | chmod 755 | владелец файла, может читать/записывать и запускать на исполнение, члены группы и остальные могут читать и запускать на исполнение, но не могут записывать | |||

| rwx | chmod 777 | любой пользователь может читать/записывать и запускать на исполнение | |||

| --- | chmod 700 | только владелец может входить в этот каталог, читать и записывать в него файлы | |||

| r-x | chmod 755 | любой пользователь может входить в этот каталог и читать содержимое каталога, но изменять содержимое может только владелец | |||

| d = directory; U = user; G = group; O = other r = Read; w = Write; x = eXecute; - = Нет права |

|||||

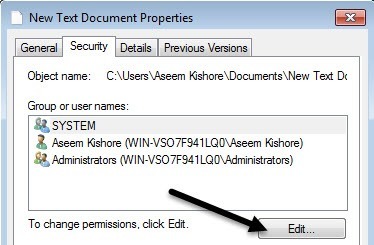

Как правило, вам не нужно беспокоиться о разрешениях в Windows, поскольку это уже позаботится об операционной системе. Каждый пользователь имеет свой собственный профиль и свой собственный набор разрешений, который предотвращает не санкционированный доступ к файлам и папкам.

Однако есть моменты, когда вы можете вручную настроить разрешения для набора файлов или папок, чтобы другие пользователи не могли получить доступ к данным. Этот пост предполагает, что другие «люди» также имеют доступ к тому же компьютеру, который вы используете.

Если нет, вы можете просто зашифровать свой жесткий диск и все. Однако, когда другие могут обращаться к компьютеру, например, к семье или друзьям, тогда разрешения могут пригодиться.

Конечно, есть и другие альтернативы, такие как сокрытие файлов и папок с использованием атрибутов файлов или с помощью командной строки для скрытия данных. Вы даже можете скрыть весь диск в Windows, если хотите.

Если вы хотите установить разрешения для обмена файлами с другими, ознакомьтесь со своим сообщением о создании скрытого сетевого ресурса или о том, как обмениваться файлами между компьютерами, планшетами и телефонами.

Безопасность данных

Единственный другой случай, когда вам нужно будет возиться с правами на доступ кпапке или файлу, — это когда вы получаете ошибку с разрешением отказа при попытке доступа к данным. Это означает, что вы можете взять на себя права собственности на файлы, которые не принадлежат вашей текущей учетной записи пользователя, и по-прежнему обращаться к ним.

Это важно, потому что это означает, что настройка разрешений на файл или папку не гарантирует безопасность этого файла или папки. В Windows администратор на любом ПК с ОС Windows может переопределить разрешения на набор файлов и папок, взяв на себя ответственность за них. Когда у вас есть право собственности, вы можете установить свои собственные разрешения.

Итак, что это значит на английском языке? В принципе, если у вас есть данные, которые вы не хотите видеть другими, вы должны либо не хранить их на этом компьютере вообще, либо использовать инструмент шифрования, например TrueCrypt.

Для тех высокотехнологичных читателей вы, вероятно, будете говорить «Эй, подождите, TrueCrypt был прекращен из-за уязвимостей безопасности и не должен использоваться!» Ну, это правда, однако TrueCrypt был проверен независимой организацией и Фаза I и Фаза II были завершены.

Единственной версией, которую вы должны скачать, является TrueCrypt 7.1a , которая была загружена в проверенное зеркало GitHub. Если вам неудобно пользоваться TrueCrypt, единственным предложением, которое у меня есть, является VeraCrypt , который был преемником TrueCrypt, но исправил многие из недостатков.

Разрешения для файлов и папок

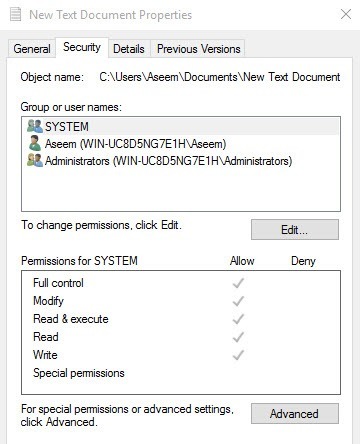

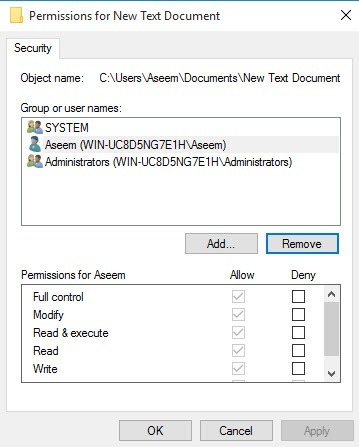

Теперь, когда мы все это убрали, давайте поговорим о разрешениях в Windows. Каждый файл и каждая папка в Windows имеют свой собственный набор разрешений. Разрешения можно разделить на Списки контроля доступа с пользователями и их соответствующие права. Вот пример с списком пользователей в верхней части и правами внизу:

Разрешения также унаследованы или нет. Обычно в Windows каждый файл или папка получает свои разрешения из родительской папки. Эта иерархия продолжает идти вплоть до корня жесткого диска. Простейшие разрешения имеют как минимум три пользователя: SYSTEM, в настоящее время зарегистрированная учетная запись пользователя и группа «Администраторы».

Эти разрешения обычно поступают из папки C: \ Users \ Username на вашем жестком диске. Вы можете получить доступ к этим разрешениям, щелкнув правой кнопкой мыши по файлу или папке, выбрав « Свойства», а затем щелкнув вкладку « Безопасность ».Чтобы отредактировать разрешения для определенного пользователя, щелкните по этому пользователю и нажмите кнопку « Изменить» .

Обратите внимание, что если разрешения выделены серым цветом, как в приведенном выше примере, разрешения унаследованы от содержащейся папки. Я расскажу о том, как вы можете удалить унаследованные разрешения ниже, но сначала давайте понимать разные типы разрешений.

Типы разрешений

Существует шесть типов разрешений в Windows: полный контроль , изменение , чтение и выполнение , список содержимого папки , чтение и запись . Список Папка Содержание — единственное разрешение, которое является исключительным для папок. Есть более продвинутые атрибуты, но вам никогда не придется беспокоиться об этом.

Итак, что означает каждый из этих разрешений? Ну, вот хорошая диаграмма с веб-сайта Microsoft, которая разбивает то, что каждый разрешает для файлов и папок:

Теперь, когда вы понимаете, что контролирует каждое разрешение, давайте взглянем на изменение некоторых разрешений и проверку результатов.

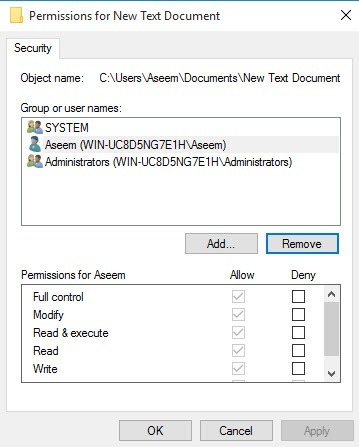

Редактирование разрешений

Прежде чем вы сможете редактировать любые разрешения, вы должны иметь право собственности на файл или папку. Если владельцем является другая учетная запись пользователя или системная учетная запись, например Local System или TrustedInstaller, вы не сможете редактировать разрешения.

Прочтите мое предыдущее сообщение о том, как получить права собственности на файлы и папки в Windows, если вы в настоящее время не являетесь владельцем. Теперь, когда вы являетесь владельцем, давайте сделаем еще несколько вещей:

- Если вы устанавливаете разрешения для полного доступа к папке для пользователя, пользователь сможет удалить любой файл или подпапку, независимо от того, какие разрешения установлены для этих файлов или подпапок.

- По умолчанию разрешения наследуются, поэтому, если вам нужны пользовательские разрешения для файла или папки, вы должны сначала отключить наследование.

- Запретить переопределение разрешений Разрешить разрешения, поэтому используйте их экономно и желательно только для определенных пользователей, а не для групп

Если вы щелкните правой кнопкой мыши по файлу или папке, выберите « Свойства» и перейдите на вкладку « Безопасность », теперь мы можем попробовать отредактировать некоторые разрешения. Для начала нажмите кнопку « Изменить» .

На данный момент есть несколько вещей, которые вы можете сделать. Во-первых, вы заметите, что столбец « Разрешить», вероятно, выделен серым цветом и не может быть отредактирован. Это из-за наследства, о котором я говорил раньше.

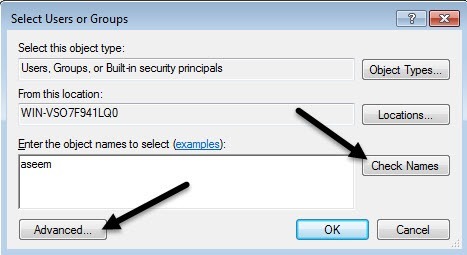

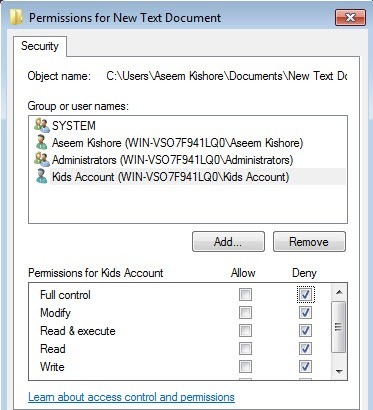

Тем не менее, вы можете проверить элементы в столбце Deny . Поэтому, если вы просто хотите заблокировать доступ к папке для определенного пользователя или группы, нажмите кнопку « Добавить» сначала и после добавления, вы можете проверить кнопку «Отклонить» рядом с « Полный контроль» .

Когда вы нажимаете кнопку « Добавить» , вы должны ввести имя пользователя или имя группы в поле, а затем нажать « Проверить имена», чтобы убедиться, что это правильно.Если вы не помните имя пользователя или группы, нажмите кнопку «Дополнительно», а затем просто нажмите « Найти сейчас» . Он покажет вам всех пользователей и группы.

Нажмите «ОК», и пользователь или группа будут добавлены в список управления доступом. Теперь вы можете проверить столбцы Allow column или Deny . Как уже упоминалось, попробуйте использовать Deny только для пользователей, а не для групп.

Теперь, что произойдет, если мы попытаемся удалить пользователя или группу из списка. Ну, вы можете легко удалить пользователя, которого вы только что добавили, но если вы попытаетесь удалить любой из элементов, которые уже были там, вы получите сообщение об ошибке.

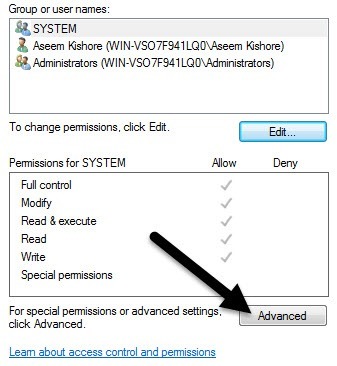

Чтобы отключить наследование, вам нужно вернуться на главную вкладку «Безопасность» для файла или папки и нажать кнопку « Дополнительно» внизу.

В Windows 7 вы добавите дополнительную вкладку для владельца . В Windows 10 они просто переместили это вверх, и вам нужно нажать « Изменить» . Во всяком случае, в Windows 7 нажмите « Изменить разрешения» внизу первой вкладки.

В диалоговом окне « Дополнительные параметры безопасности » снимите флажокВключить наследуемые разрешения из родительского поля этого объекта .

Когда вы это сделаете, появится другое диалоговое окно, и оно спросит вас, хотите ли вы преобразовать унаследованные разрешения в явные разрешения или просто хотите удалить все унаследованные разрешения.

![]()

Если вы точно не знаете, какие разрешения вы хотите, я предлагаю выбрать Add (явные разрешения), а затем просто удалить все, что вы не хотите впоследствии. В принципе, нажатие кнопки « Добавить» будет иметь все те же права, но теперь они не будут выделены серым цветом, и вы можете нажать « Удалить», чтобы удалить любого пользователя или группу. Нажав « Удалить» , вы начнете с чистого листа.

В Windows 10 он выглядит несколько иначе. После нажатия кнопки « Дополнительно» вы должны нажать « .

Когда вы нажмете на эту кнопку, вы получите те же параметры, что и в Windows 7, но только в другой форме. Параметр « Конвертировать» — это то же, что и « Добавить», а второй вариант — « Удалить» .

Единственное, что вам нужно понять сейчас — это вкладка « Эффективные разрешения» или « Эффективный доступ ». Итак, какие эффективные разрешения? Ну, давайте посмотрим пример выше. У меня есть текстовый файл, и моя учетная запись Aseem имеет полный доступ. Теперь, если я добавлю еще один элемент в список, чтобы группе «Пользователи» отказали в « Полный доступ» .

Единственная проблема заключается в том, что учетная запись Aseem также входит вгруппу Users . Итак, у меня есть полный контроль в одном разрешении, а в другом — отрицательный, который побеждает? Ну, как я уже упоминал выше, Deny всегда переопределяет Allow, поэтому Deny победит, но мы также можем подтвердить это вручную.

Нажмите « Дополнительно» и перейдите на вкладку « Эффективные разрешения» или «Эффективный доступ ». В Windows 7 нажмите кнопку «Выбрать» и введите имя пользователя или группы. В Windows 10 нажмите ссылку « Выбрать пользователя» .

В Windows 7, как только вы выберете пользователя, он мгновенно отобразит разрешения в списке ниже. Как вы можете видеть, все разрешения не отмечены, что имеет смысл.

В Windows 10 после выбора пользователя вы должны нажать кнопку « Открыть эффективный доступ» . Вы также получите красивый красный X без доступа и зеленую галочку для разрешенного доступа, что немного легче читать.

Итак, теперь вы в значительной степени знаете все, что нужно знать о разрешениях файлов и папок Windows. Для того, чтобы повесить все это, нужно немного поиграть.

Основные моменты, которые следует понимать, — это то, что вы должны быть владельцем, чтобы редактировать разрешения и что любой администратор может владеть файлами и папками независимо от прав на эти объекты. Если у вас есть какие-либо вопросы, не стесняйтесь оставлять комментарии. Наслаждайтесь!