Установка firewall на centos 7. Устанавливаем утилиту синхронизации времени в CentOS. Что делать, если нужный сервис недоступен

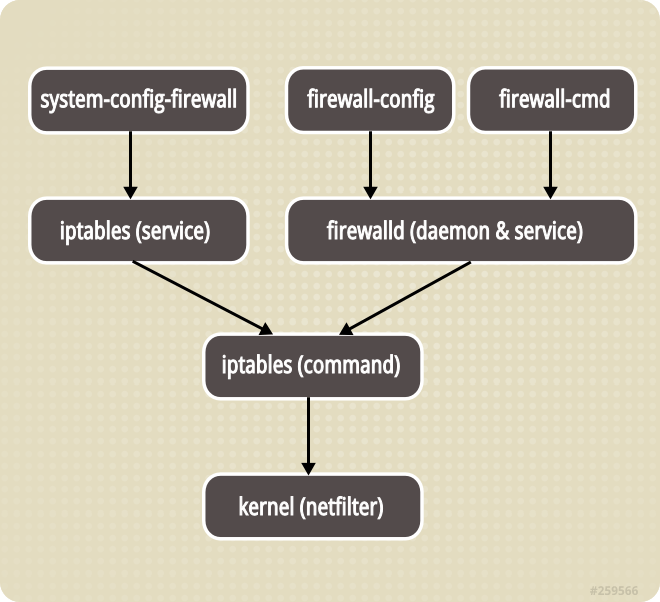

В данной статье предлагаю Вам познакомиться с брандмауэром . Возможно многие его давно используют. Я впервые столкнулся с новым брандмауэром во время первой установки CentOS 7. Конечно, его можно отключить и заменить на хорошо знакомый и понятный IPTables (как вернуть IPTables в CentOS 7 – рассмотрено ниже), но осваивать что-то новое и повышать уровень своих знаний – это всегда хорошо, если нет прямой необходимости в использовании IPTables. Проще говоря, Firewalld – это не Файрвол, разработанный с нуля – это другая надстройка над IPTables. Также, как и IPTables, новый Firewalld использует для работы IPTables tool и управляет сетевым фильтром ядра, если Вы обладаете опытом работы с IPTables, Вам не составит особого труда начать пользоваться Firewalld. С приходом Firewalld мы получили ряд новых возможностей, но, в тоже время, потеряли некоторые старые. Но, обо всем по порядку, как всегда, для удобства восприятия материал разбит на смысловые блоки. В этой статье Вы найдете решения следующих задач:

- Установка Firewalld

- Список параметров и команд Firewalld

- Замена Firewalld на IPTables

Установка и настройка брандмауэра Firewalld будет происходить в ОС CentOS 7.

Все команды в этой статье выполняются от имени пользователя root!

Установка FirewalldВыполните для установки Firewalld:

Yum -y install firewalld

Запустите:

Systemctl start firewalld

Проверим:

Посмотрим, что разрешено по умолчанию:

Вывод команды:

Public target: default icmp-block-inversion: no interfaces: sources: services: dhcpv6-client ssh ports: protocols: masquerade: no forward-ports: sourceports: icmp-blocks: rich rules:

На постоянной основе разрешен ssh, а также клиент dhcp v6.

Выполните перезагрузку сервера после установки firewalld.

Обзор возможностей и новых функций FirewalldСписок всех допустимых зон firewalld можно вывести командой:

Firewall-cmd --get-zones

Вывод команды:

Work drop internal external trusted home dmz public block

Описание назначений зон firewalld :

- DROP

Входящие сетевые пакеты отбрасываются без ответа (drop). Разрешены только исходящие соединения.

- BLOCK

Входящие сетевые соединения отклоняются (rejected) с сообщением icmp-host-prohibited для Ipv4 и icmp6-adm-prohibited для IPv6. Разрешены только инициированные сетевые соединения внутри нашей системы.

- PUBLIC

Зона по умолчанию. Нацелена на работу в общественных сетях с не доверенными компьютерами, разрешается устанавливать только определенные входящие соединения.

- EXTERNAL

Зона для внешнего интерфейса, особенно подходит для использования во внешних сетях с разрешенным маскарадингом, для роутеров. Разрешены только конкретные входящие соединения.

Зона DMZ, для сетей с собственной демилитаризованной зоной с ограниченным доступом к вашей внутренней сети. Разрешены только определенные входящие соединения.

- WORK

Зона рабочей сети. Доверия к окружению нет, разрешены только определенные входящие соединения.

- HOME

Домашняя зона. Доверяем окружению, разрешены только определенные входящие соединения.

- INTERNAL

Внутренняя зона. Доверяем окружению, разрешены только определенные входящие соединения.

- TRUSTED

Все сетевые соединения разрешены.

Добавив сетевое соединение к определенной зоне мы получаем некий предустановленный набор правил.

Вывести список всех активных зон firewalld можно командой:

Вывод команды:

Public interfaces: enp0s3

Для управления firewalld существует два основных инструмента:

1. firewall-config с графическим интерфейсом.

2. firewall-cmd утилита командной строки, именно с ней мы и будем работать в данной статье.

Что именилось с приходом firewalld? Нам теперь недоступно:

1. Нет /etc/sysconfig/iptables. Настроек iptables в обычном ранее для них месте нет, firewalld хранит свои настройки в XML файлах раскидав их по /usr/lib/firewalld/ и /etc/firewalld/

2. Добавлять правила привычными командами вроде iptables -A INPUT -p ICMP -j ACCEPT уже не получится, и вообще на попытку обратиться к iptables, мы получим отказ. Собственно, просто придется настраивать его другими командами.

В то-же время му получили ряд полезных функций:

1. Возможность изменения правил без перезагрузки службы: Firewalld запускается как служба и при конфигурации учитывает и применяет только различия в правилах. Другими словами нам предоставили возможность изменять правила, не разрывая существующие соединения (на лету).

2. Концепция зон: Firewalld оперирует понятиями сетевой зоны. Сетевая зона определяет уровень доверия сетевому подключению. Другими словами это можно понять, как предустановленный набор правил, который можно назначить сетевому подключению. Во избежание конфликтов правил, одно подключение может находиться только в одной из зон, а вот в зону можно добавлять сколько угодно подключений.

Настройка и примеры использования FirewalldЗапуск firewalld:

Systemctl start firewalld

Остановка:

Systemctl stop firewalld

Включите службу в автозагрузку:

Systemctl enable firewalld

Отключение автостарта службы:

Systemctl disable firewalld

Проверить статус (Вам будет предоставлена расширенная информация о работе службы):

Systemctl status firewalld

Проверить статус (кратко):

Firewall-cmd --state

Вывести список всех допустимых зон:

Firewall-cmd --get-zones

Вывести список всех активных зон:

Firewall-cmd --get-active-zones

Пример вывода команды:

Public interfaces: enp0s3

Где enp0s3 сетевой интерфейс сервера и сопоставлен он с зоной public

Узнать к какой зоне принадлежит конкретный (в нашем случае enp0s3) сетевой интерфейс:

Firewall-cmd --get-zone-of-interface=enp0s3

Список активных сетевых интерфейсов можно получить с помощью команды:

Вывести список сетевых интерфейсов принадлежащих конкретной зоне:

Firewall-cmd --zone=public --list-interfaces

Проверим, что разрешено по умолчанию:

Firewall-cmd --permanent --list-all

Вывод команды:

Public (default) interfaces: sources: services: ssh dhcpv6-client masquerade: no forward-ports: icmp-blocks: rich rules:

На постоянной основе разрешен ssh, а также клиент dhcp v6. Я не использую на сервере ip v6, поэтому уберу соответствующее правило:

Firewall-cmd --permanent --zone=public --remove-service=dhcpv6-client

Разрешить доступ по протоколу ssh вручную:

Firewall-cmd --permanent --zone=public --add-service=ssh

Для работы веб сервера необходимо разрешить сервис http (80 порт):

Firewall-cmd --permanent --zone=public --add-service=http

Если Вы планируете использовать https на Вашем сайте, необходимо разрешить https сервис (443 порт):

Firewall-cmd --permanent --zone=public --add-service=https

Для работы FTP сервера необходимо открыть 21 порт, а также порты 30000-35000 для использования пассивного режима в FTP клиентах:

Firewall-cmd --permanent --zone=public --add-port=21/tcp firewall-cmd --permanent --zone=public --add-port=30000-35000/tcp

Для применения изменений перезагрузите правила:

Firewall-cmd --reload

Мне хочется предложить Вам выполнить еще несколько шагов по повышению уровня безопасности Вашего сервера. Есть довольно подробно написанный . Одним из этапов настройки является изменение стандартного порта, рассмотрим более подробно настройки Firewalld при смене порта ssh.

Разрешим входящие соединения на порт 2220/tcp (на него повесим sshd):

Firewall-cmd --permanent --zone=public --add-port=2220/tcp

Перезагрузим правила:

Firewall-cmd --reload

Проверим:

Firewall-cmd --zone=public --list-ports

Вывод команды:

2220/tcp

Порт открыт. Редактируем конфиг sshd:

Nano /etc/ssh/sshd_config

Вносим изменения:

*** # If you want to change the port on a SELinux system, you have to tell # SELinux about this change. # semanage port -a -t ssh_port_t -p tcp #PORTNUMBER # В файле необходимо только указать порт Port 2220 #AddressFamily any #ListenAddress 0.0.0.0 #ListenAddress:: ***

Перезапустим ssh:

Systemctl restart sshd.service

Также в случае использования SELinux (надеюсь, Вы его не отключили) необходимо выполнить дополнительные настройки. Это связано с тем, что SELinux не даст подключиться к ssh на нестандартном порте (2220):

Semanage port -a -t ssh_port_t -p tcp 2220

После проверки подключения к ssh на новом порту, закройте доступ к порту 22:

Firewall-cmd --permanent --zone=public --remove-service=ssh

Перезагрузите правила:

Firewall-cmd --reload

Замена Firewalld на IPTablesДля использования IPTables на Вашем сервере с CentOS 7, выполните следующие шаги.

Выключим Firewalld службу:

Systemctl mask firewalld

Остановим Firewalld Service:

Systemctl stop firewalld

Установим iptables.

Yum -y install iptables-services

Включим запуск IPtables при загрузке системы, а также разрешим доступ к серверу по протоколам ssh и http:

Systemctl enable iptables iptables -P INPUT ACCEPT && iptables -F && service iptables save && iptables -A INPUT -i lo -j ACCEPT && iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT && iptables -A INPUT -p tcp --dport 22 -j ACCEPT && iptables -A INPUT -p tcp --dport 80 -j ACCEPT && iptables -P INPUT DROP && iptables -P FORWARD DROP && iptables -P OUTPUT ACCEPT && service iptables save

Проверим:

Iptables -L

Вы должны получить следующий вывод:

Iptables: Saving firewall rules to /etc/sysconfig/iptables:[ OK ] iptables: Saving firewall rules to /etc/sysconfig/iptables:[ OK ] Chain INPUT (policy DROP) target prot opt source destination ACCEPT all -- anywhere anywhere ACCEPT all -- anywhere anywhere state RELATED,ESTABLISHED ACCEPT tcp -- anywhere anywhere tcp dpt:ssh ACCEPT tcp -- anywhere anywhere tcp dpt:http Chain FORWARD (policy DROP) target prot opt source destination Chain OUTPUT (policy ACCEPT) target prot opt source destination

Август 15, 2014 12:57 пп 12 380 views | Комментариев нетВпервые заходя на новый виртуальный выделенный сервер, необходимо выполнить несколько действий, которые повысят его безопасность. В данном руководстве речь пойдет о том, как создать нового пользователя, передать ему соответствующие привилегии и настроить SSH.

1: Войдите как root-пользователь

Получив свой IP-адрес и root-пароль, войдите на сервер как главный пользователь (root). Для этого используйте команду (замените выделенный IP своим IP-адресом):

Терминал вернет что-то вроде:

The authenticity of host "111.22.33.444 (111.22.33.444)" can"t be established.

ECDSA key fingerprint is 79:95:46:1a:ab:37:11:8e:86:54:36:38:bb:3c:fa:c0.

Are you sure you want to continue connecting (yes/no)?

Выберите yes и введите свой root-пароль.

Примечание : использовать учетную запись root на регулярной основе не рекомендуется; данное руководство поможет создать другого пользователя для постоянной работы.

2: Измените пароль

На данный момент используется root-пароль, установленный по умолчанию и полученный после регистрации сервера. Первое, что нужно сделать, — заменить его собственным паролем.

Что касается устанавливаемых паролей, система CentOS очень осторожна. Потому после ввода нового пароля может появиться извещение BAD PASSWORD. Можно либо установить более сложный пароль, либо же проигнорировать сообщение: на самом деле, CentOS примет даже слишком простой или короткий пароль, хотя и предложит использовать более сложную комбинацию.

3: Создайте нового пользователя

Войдя на сервер и изменив root-пароль, нужно снова войти на VPS как root. Данный раздел продемонстрирует, как создать нового пользователя и установить пароль для него.

Итак, создайте нового пользователя; для этого используйте следующую команду (замените demo своим именем пользователя):

adduser demo

Теперь создайте пароль для этого пользователя (опять же, замените demo именем только что созданного пользователя):

passwd demo

4: Root-привилегии

На данный момент все права администратора принадлежат root-пользователю. Чтобы иметь возможность постоянно использовать новую учетную запись, нужно передать новому пользователю (demo) все root-привилегии.

Для выполнения задач с привилегиями root нужно начинать команду с sudo. Эта фраза полезна по двум причинам: 1) она защищает систему от разрушающих ошибок, допущенных пользователем; 2) она хранит все запущенные с sudo команды в файле /var/log/secure, который позже можно просмотреть.

Теперь нужно изменить настройки sudo; для этого используйте текстовый редактор CentOS по умолчанию, который называется vi:

Найдите раздел User privilege specification, который выглядит так:

# User privilege specification

root ALL=(ALL) ALL

После строки с привилегиями root внесите следующую строку, которая передаст все привилегии новому пользователю (чтобы начать ввод текста в vi, нажмите i):

demo ALL=(ALL) ALL

Чтобы завершить ввод текста, нажмите Esc; затем введите:, wq, Enter, чтобы сохранить и закрыть файл.

5: Настройте SSH (дополнительно)

Теперь нужно обезопасить сервер. Этот дополнительный раздел расскажет, как защитить сервер путем усложнения процедуры авторизации.

Откройте конфигурационный файл:

sudo vi /etc/ssh/sshd_config

Найдите следующие разделы и внесите в них соответствующие изменения:

Port 25000

PermitRootLogin no

Port : хотя по умолчанию используется порт 22, его номер можно заменить любым другим в диапазоне от 1025 до 65536. В данном руководстве используется SSHD-порт 25000. Обратите внимание: новый номер порта нужно обязательно запомнить/записать, поскольку он понадобится для входа на сервер через SSH.

PermitRootLogin :измените значение yes на no, чтобы отключить вход в систему как root. Теперь войти на сервер можно только при помощи нового пользователя.

Чтобы SSH мог использовать только конкретный пользователь, добавьте эту строку в нижней части документа (замените demo своим именем пользователя):

AllowUsers demo

Затем сохраните изменения и закройте файл.

Перезапуск SSH

Чтобы активировать внесенные изменения, перезапустите сервис SSHD:

sudo systemctl reload sshd.service

Чтобы протестировать новые настройки (пока что не выходите из учетной записи root), откройте терминал и войдите на сервер как новый пользователь (не забудьте указать правильный IP-адрес и порт):

ssh -p 25000 demo @111.22.33.444

Должно появиться извещение:

Мы покажем вам пошаговую настройку брандмауэра Firewalld в CentOS 7

Что же такое Firewalld? Это полноценный брандмауэр, который по умолчанию доступен в CentOS 7. Мы покажем вам, как настроить его на сервере, а также расскажем об инструменте firewall-cmd.

1. Какие же базовые понятия у брандмауэра?

Зоны

Firewalld способен управлять группами правил посредством зон. Это набор инструкций для управления трафиком на основе доверия к сетям. Зону можно присвоить сетевому интерфейсу для управления поведения брандмауэра. Это бывает необходимо, ведь ноутбуки могут часто подключаться к различным сетям. Компьютеры могут применять зоны для смены набора правил в зависимости от окружения. Например, если подключаться к Wi-Fi в кафе, можно применять более строгие инструкции. А дома правила могут быть лояльнее.

В Firewalld выделяют такие зоны:

Drop имеет самую низкую степень доверия сети. В таком случае поддерживаются исключительно исходящие соединения, а входящий трафик сбрасывается без ответа;

Block отличается от drop тем, что при сбросе входящего запроса выдается сообщение icmp-host-prohibited либо icmp6-adm-prohibited;

Зона public является публичной сетью, поддерживающей в индивидуальном порядке входящие запросы. Однако доверять ей нельзя;

External - это зона внешних сетей, поддерживающая маскировку NAT для закрытости внутренней сети. Однако к ней можно получить доступ;

Обратной стороной external является internal. Компьютерам в данной зоне можно доверять, поэтому доступными будут дополнительные сервисы;

Зона dmz востребована для изолированных компьютеров, не имеющих доступа к остальной части сети. В таком случае получится настроить избранные входящие соединения;

Зона рабочей сети - это work. В ней можно доверять окружению, но входящие соединения поддерживаются не все, а только определенных пользователем;

В зоне trusted доверять можно всем компьютерам сети.

Сохранения правил

В Firewalld они бывают временными и постоянными. Бывает так, что в наборе меняется либо появляется правило влияющее на поведение брандмауэра. Изменения будут потеряны после перезагрузки, поэтому их нужно сохранять. Команды firewall-cmd применяют флаг -permanent для сохранения правил. После этого ими получится пользоваться на постоянной основе.

2. Как включить брандмауэр Firewalld?

Начать стоит с запуска в фоновом режиме программы-демона. Unit-файл systemd носит название firewalld.service. для включения программы-демона нужно в командной строке набрать:

Sudo systemctl start firewalld.service

Нам нужно убедиться, что сервис запустился. Для этого понадобится:

Firewall-cmd --state running

Брандмауэр запустился и функционирует инструкции, заданной по умолчанию. Имейте ввиду, что сервис включен, но автоматически запускаться вместе с сервером не будет. Для этого потребуется настроить автозапуск. Кроме того, сделайте набор правил, чтобы не получилось заблокировать себя на своем же сервере.

3. Брандмауэрные правила по умолчанию

Как их просмотреть?

Для просмотра зоны, использующейся по умолчанию, нужно набрать:

Firewall-cmd --get-default-zone public

Мы видим, что Firewalld инструкций в отношении других зон не получал. Public используется по умолчанию и является единственной активной зоной, т.к. ни один интерфейс не привязывался к другим. Если хотите увидеть список всех доступных доменных зон, то укажите в консоли:

Firewall-cmd --get-active-zones public interfaces: eth0 eth1

Мы видим два привязанных сетевых интерфейса к зоне public. Они работают по правилам, указанным для этой зоны. Увидеть правила по умолчанию получится путем:

Firewall-cmd --list-all public (default, active) interfaces: eth0 eth1 sources: services: dhcpv6-client ssh ports: masquerade: no forward-ports: icmp-blocks: rich rules:

Подытожим:

Зоной по умолчанию и единственной активной является public;

К данной зоне привязываются два интерфейса: eth0 и eth1;

Public поддерживает удаленное администрирование SSH, а также присваивание IP-адресов DHSP.

Иные зоны брандмауэра

Посмотрим, какие же есть другие зоны у брандмауэра. Чтобы увидеть список всех доступных, наберите в консоли:

Можно также получить параметры для каждой конкретной зоны посредством добавления флага -zone=:

Firewall-cmd --zone=home --list-all home interfaces: sources: services: dhcpv6-client ipp-client mdns samba-client ssh ports: masquerade: no forward-ports: icmp-blocks: rich rules:

Если потребуется вывести определения всех доступных зон, воспользуйтесь опцией —list-all-zones. Передадим вывод в пейджер, чтобы вывод было удобнее просматривать:

Firewall-cmd --list-all-zones | less

4. Как настроить интерфейсные зоны?

К зоне по умолчанию изначально и привязываются все сетевые интерфейсы.

Смена зоны интерфейса лишь на одну сессию

Для этой цели нам пригодятся две опции: —change-interface= и —zone=. Для перевода в зону home eth0 наберите:

Sudo firewall-cmd --zone=home --change-interface=eth0 success

Имейте ввиду, что это может повлиять на функционирование определенных сервисов. Например, SSH поддерживается в зоне home, т.е. соединения сбрасываться не будут. Однако это может произойти в других зонах, что приведет к блокировке доступа к своему же серверу. Нам нужно убедиться, что интерфейс привязался к новой зоне. Наберите в командной строке:

Когда брандмауэр будет перезагружен, интерфейс снова привяжется к зоне по умолчанию.

Sudo systemctl restart firewalld.service firewall-cmd --get-active-zones public interfaces: eth0 eth1

Смена зоны интерфейса на постоянной основе

После перезапуска брандмауэра интерфейс по новой привяжется к зоне по умолчанию, если никакая другая зона не задана в интерфейсных настройках. Конфигурации в CentOS находятся в файлах формата ifcfg-interface директории /etc/sysconfig/network-scripts. Для определения зоны интерфейса нужно открыть его файл конфигурации:

Sudo nano /etc/sysconfig/network-scripts/ifcfg-eth0

Добавим переменную ZONE= в конец файла. Зададим другую зону в качестве значения:

DNS1=2001:4860:4860::8844 DNS2=2001:4860:4860::8888 DNS3=8.8.8.8 ZONE=home

Теперь сохраним изменения, после чего файл можно будет закрыть. Для обновления настроек потребуется перезапуск сетевого сервиса, а также брандмауэра:

Sudo systemctl restart network.service sudo systemctl restart firewalld.service

После этого к зоне home будет привязан интерфейс eth0.

Firewall-cmd --get-active-zones home interfaces: eth0 public interfaces: eth1

Настройка зон по умолчанию

Другую зону по умолчанию также можно задать. В этом нам поможет опция —set-default-zone=, привязывающая к другой зоне все сетевые интерфейсы.

Sudo firewall-cmd --set-default-zone=home home interfaces: eth0 eth1

5. Как сделать правила для приложений?

Добавление в зону сервиса

Это проще всего сделать в порт, использующийся брандмауэром. Чтобы увидеть все доступные сервисы, наберите в командной строке:

Firewall-cmd --get-services RH-Satellite-6 amanda-client bacula bacula-client dhcp dhcpv6 dhcpv6-client dns ftp high-availability http https imaps ipp ipp-client ipsec kerberos kpasswd ldap ldaps libvirt libvirt-tls mdns mountd ms-wbt mysql nfs ntp openvpn pmcd pmproxy pmwebapi pmwebapis pop3s postgresql proxy-dhcp radius rpc-bind samba samba-client smtp ssh telnet tftp tftp-client transmission-client vnc-server wbem-https

Помните, что в файлах.xml директории /usr/lib/firewalld/services хранится вся информация о каждом сервисе. Сведения об SSHможно найти в /usr/lib/firewalld/services/ssh.xml. Выглядят они так:

Для включения поддержки сервисов в зонах нужен флаг -add-service=, а вот опция -zone пригодится для задания целевой зоны. Помните, что такие изменения будут действительны только одну сессию. Если же нужно сохранить изменения для дальнейшего использования, воспользуйтесь флагом -permanent. Посмотрим, как это работает. Запустим веб-сервер, чтобы он мог обслуживать HTTP-трафик. Включим поддержку на одну сессию в зоне public. Наберите в консоли:

Sudo firewall-cmd --zone=public --add-service=http

Не используйте опцию -zone=, если сервис добавляете в зону по умолчанию. Проверим, все ли получилось:

Firewall-cmd --zone=public --list-services dhcpv6-client http ssh

Теперь нужно провести тестирование работы брандмауэра и самого сервиса. Если увидите, что все в порядке, можете смело менять постоянный набор правил. Чтобы добавить правило поддержки нового сервиса, нужно в консоли указать:

Sudo firewall-cmd --zone=public --permanent --add-service=http

Если нужно увидеть весь список правил, действующих на постоянной основе, то:

Sudo firewall-cmd --zone=public --permanent --list-services dhcpv6-client http ssh

В результате у зоны public появится поддержка порта 80 и HTTP. В случае, когда ваш сервер способен обслуживать SSL/TLS-трафик, получится добавить сервис HTTPS:

Sudo firewall-cmd --zone=public --add-service=https sudo firewall-cmd --zone=public --permanent --add-service=https

6. А если сервис недоступен?

По умолчанию брандмауэр Firewalld включает в себя много популярных сервисов. Но бывает так, что программам нужны другие сервисы, которых нет в брандмауэре. Данную проблему можно решить парой способов.

Способ №1: Определение сервиса

Добавить порт в зону достаточно легко. Однако, если приложений довольно много, будет сложно понять какой порт что использует. В такой ситуации хорошим выходом будет определение сервисов вместо портов. По сути сервис - это группа портов, которым дали название и описание. С их помощью получится проще управлять настройками. Но сервис несколько сложнее чем порт.

Начнем с копирования уже имеющегося сценария из папки /usr/lib/firewalld/services, из которой брандмаузер берет нестандартные настройки в /etc/firewalld/services. Скопируем сервисное определение SSH для применения его в качестве определения условного сервиса example. Не забудьте, что имя сценария должно совпадать с названием сервиса, а также иметь расширение файла.xml. Наберите в консоли:

Sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml

Теперь нужно внести правки в скомпилированный файл:

Sudo nano /etc/firewalld/services/example.xml

Внутри располагается определение SSH:

SSH Secure Shell (SSH) is a protocol for logging into and executing commands on remote machines. It provides secure encrypted communications. If you plan on accessing your machine remotely via SSH over a firewalled interface, enable this option. You need the openssh-server package installed for this option to be useful.

Теперь сохраним изменения и закроем файл. После этого потребуется перезапуск брандмауэра с помощью:

Sudo firewall-cmd --reload

В списке доступных сервисов появится наш:

Firewall-cmd --get-services RH-Satellite-6 amanda-client bacula bacula-client dhcp dhcpv6 dhcpv6-client dns example ftp high-availability http https imaps ipp ipp-client ipsec kerberos kpasswd ldap ldaps libvirt libvirt-tls mdns mountd ms-wbt mysql nfs ntp openvpn pmcd pmproxy pmwebapi pmwebapis pop3s postgresql proxy-dhcp radius rpc-bind samba samba-client smtp ssh telnet tftp tftp-client transmission-client vnc-server wbem-https

Способ №2: Создание порта

Откроем порт приложения в нужной брандмауэрной зоне, и укажем его, а также протокол. Представим себе ситуацию, что нужно добавить в зону public программу, использующую протокол ТСР и порт 5000. Для активации на одну сессию поддержки приложения потребуется опция -add-port=. Кроме того, необходимо указать протокол tcp либо udp:

Sudo firewall-cmd --zone=public --add-port=5000/tcp

Убедимся, что все получилось:

Firewall-cmd --list-ports 5000/tcp

Кроме того, есть возможность указать диапазон портов посредством тире. К примеру, если программа пользуется портами 4990-4999, то добавить их в public-зону получится за счет:

Sudo firewall-cmd --zone=public --add-port=4990-4999/udp

Если все работает нормально, добавляйте инструкции в настройки брандмауэра:

Sudo firewall-cmd --zone=public --permanent --add-port=5000/tcp sudo firewall-cmd --zone=public --permanent --add-port=4990-4999/udp sudo firewall-cmd --zone=public --permanent --list-ports success success 4990-4999/udp 5000/tcp

7. Как создать зону?

Брандмауэр способен предоставить разные предопределенные зоны, которых обычно для работы хватает, однако иногда нужно сделать свою пользовательскую зону. К примеру, серверу DNS нужна зона privateDNS, а для веб-сервера - publicweb. После создания зон ее нужно добавить в настройки брандмауэра. Создадим зоны publicweb и privateDNS набрав в консоли:

Sudo firewall-cmd --permanent --new-zone=publicweb sudo firewall-cmd --permanent --new-zone=privateDNS

Проверим, все ли получилось:

Sudo firewall-cmd --permanent --get-zones block dmz drop external home internal privateDNS public publicweb trusted work

Firewall-cmd --get-zones block dmz drop external home internal public trusted work

Однако новые зоны в текущей сессии будут недоступны:

Firewall-cmd --get-zones block dmz drop external home internal public trusted work

Перезапустим брандмауэр для получения доступа к новым зонам:

Sudo firewall-cmd --reload firewall-cmd --get-zones block dmz drop external home internal privateDNS public publicweb trusted work

Теперь получится новым зонам определить порты и сервисы. Допустим, есть необходимость добавить SSH, HTTP и HTTPS в зону publicweb:

Sudo firewall-cmd --zone=publicweb --add-service=ssh sudo firewall-cmd --zone=publicweb --add-service=http sudo firewall-cmd --zone=publicweb --add-service=https firewall-cmd --zone=publicweb --list-all publicweb interfaces: sources: services: http https ssh ports: masquerade: no forward-ports: icmp-blocks: rich rules:

Кроме того, получится добавить DNS в зону privateDNS посредством:

Sudo firewall-cmd --zone=privateDNS --add-service=dns firewall-cmd --zone=privateDNS --list-all privateDNS interfaces: sources: services: dns ports: masquerade: no forward-ports: icmp-blocks: rich rules:

После этого можно смело привязывать к новым зонам сетевые интерфейсы:

Sudo firewall-cmd --zone=publicweb --change-interface=eth0 sudo firewall-cmd --zone=privateDNS --change-interface=eth1

Проверьте работу настроек. Если все в порядке, добавьте их в постоянные правила:

Sudo firewall-cmd --zone=publicweb --permanent --add-service=ssh sudo firewall-cmd --zone=publicweb --permanent --add-service=http sudo firewall-cmd --zone=publicweb --permanent --add-service=https sudo firewall-cmd --zone=privateDNS --permanent --add-service=dns

Теперь перейдем к настройке сетевых интерфейсов. Это необходимо для того, чтобы осуществлять автоматическое подключение к нужной зоне. Допустим, что нужно привязать к publicweb eth0, то:

Sudo nano /etc/sysconfig/network-scripts/ifcfg-eth0 . . . IPV6_AUTOCONF=no DNS1=2001:4860:4860::8844 DNS2=2001:4860:4860::8888 DNS3=8.8.8.8 ZONE=publicweb

Привяжем также eht1 к privateDNS посредством:

Sudo nano /etc/sysconfig/network-scripts/ifcfg-eth1 . . . NETMASK=255.255.0.0 DEFROUTE="no" NM_CONTROLLED="yes" ZONE=privateDNS

Чтобы изменения применились, потребуется перезапуск брандмауэра и сетевых сервисов:

Sudo systemctl restart network sudo systemctl restart firewalld

Нужно проверить зоны, чтобы убедиться, что сервисы прописались:

Firewall-cmd --get-active-zones privateDNS interfaces: eth1 publicweb interfaces: eth0

Теперь нужно проверить, работают ли они:

Firewall-cmd --zone=publicweb --list-services http htpps ssh firewall-cmd --zone=privateDNS --list-services dns

Как мы можем увидеть, пользовательские зоны полностью готовы для работы. Любую из них можно назначить по умолчанию. Например:

Sudo firewall-cmd --set-default-zone=publicweb

8. Как сделать автоматический запуск брандмауэра?

После проверки работы правил и всех настроек, настроим автозапуск с помощью:

Sudo systemctl enable firewalld

Это даст возможность включать брандмауэр сразу после запуска сервера.

В качестве вывода стоит отметить, что брандмауэр Firewalld является достаточно гибким инструментом в плане настроек. А менять политику его работы можно с помощью зон.

Centos 7, в отличие от CentOS 6, в базе идет с новым брандмауэром - firewalld. Его можно отключить и заменить на старый добрый iptables, но если к этому нет прямых предпосылок, то лучше привыкать к чему-то новому, а не упираться в старое. Это не значит, что Windows 10 лучше Windows 7, а Windows XP лучше Windows 7 ;) Хороший пример на эту тему - selinux. Если вначале почти все (и я тоже) его отключали и даже немного ругали, то теперь почти никто это не советует, только если есть уверенность, что так надо. Напротив, многие уже привыкли (или привыкают) пользоваться semanage. Не будем и мы сразу отключать firewalld, а попробуем, как он на вкус.

Firewalld - это не принципиально иной брандмауэр. Это другая надстройка над netfilter, поэтому если вы обладаете опытом работы с iptables, то помучившись немного вы спокойно начнете пользоваться новым инструментом.

Запуск и остановка firewalld

Проверим, запущен ли firewalld:

# systemctl status firewalld

Тут будет расширенная информация. Чтобы коротко, да (работает) или нет можно так:

# firewall-cmd --state

running

Ок, работает.

Остановка firewalld:

# systemctl stop firewalld

Запрет автостарта:

# systemctl disable firewalld

Запуск firewalld:

# systemctl start firewalld

Включение автостарта:

# systemctl enable firewalld

Зоны firewalld

В firewalld широко используется понятие зоны. Список всех допустимых зон по-умолчанию:

# firewall-cmd --get-zones

block dmz drop external home internal public trusted work

Назначение зон (условно, конечно):

- drop - все входящие пакеты отбрасываются (drop) без ответа. Разрешены только исходящие соединения.

- block - входящие соединения отклоняются (rejected) с ответом icmp-host-prohibited (или icmp6-adm-prohibited). Разрешены только инициированные системой соединения.

- public - зона по-умолчанию . Из названия ясно, что эта зона нацелена на работу в общественных сетях. Мы не доверяем этой сети и разрешаем только определенные входящие соединения.

- external - зона для внешнего интерфейса роутера (т.н. маскарадинг). Разрешены только определенные нами входящие соединения.

- dmz - зона DMZ, разрешены только определенные входящие соединения.

- work - зона рабочей сети. Мы все еще не доверяем никому, но уже не так сильно, как раньше:) Разрешены только определенные входящие соединения.

- home - домашняя зона. Мы доверяем окружению, но разрешены только определенные входящие соединения

- internal - внутренняя зона. Мы доверяем окружению, но разрешены только определенные входящие соединения

- trusted - разрешено все.

Список всех активных зон:

# firewall-cmd --get-active-zones

public

interfaces: enp1s0

Ага, зона public, к которой присоединен сетевой интерфейс enp1so. Дальше в зону public добавим новый порт, на котором будет висеть sshd.

Зная имя сетевого интерфейса (например, enp1s0), можно узнать, к какой зоне он принадлежит:

# firewall-cmd --get-zone-of-interface=enp1s0

public

А можно узнать, какие интерфейсы принадлежат конкретной зоне:

# firewall-cmd --zone=public --list-interfaces

enp1s0

Пример: разрешаем ssh на нестандартном порте

Давайте разрешим доступ к серверу по ssh на порте 2234/tcp, а не на 22/tcp, как по-умолчанию. Попутно чуть-чуть коснемся selinux.

Сначала посмотрим, что вообще разрешено постоянно на нашем сервере:

# firewall-cmd --permanent --list-all

public (default)

interfaces:

sources:

services: ssh dhcpv6-client

masquerade: no

forward-ports:

icmp-blocks:

rich rules:

Я не использую пока ipv6, поэтому сразу уберу соотв. правило из firewalld:

# firewall-cmd --permanent --zone=public --remove-service=dhcpv6-client

Разрешим на постоянной основе (чтобы после перезагрузки не потерлось) соединение на порт 2234/tcp (на него повесим sshd):

# firewall-cmd --permanent --zone=public --add-port=2234/tcp

Перезагрузим правила:

# firewall-cmd --reload

Проверим:

# firewall-cmd --zone=public --list-ports

2234/tcp

Ок, порт открыт. Редактируем конфиг sshd:

# nano /etc/ssh/sshd_config

...

port 2234

...

# systemctl restart sshd.service

Но SELinux, которую вы, надеюсь, не отключали, не даст подключиться к ssh на нестандартном порте (порт 2234/tcp для sshd - нестандартный). Вы можете этот шаг пропустить и проверить, как сработатет защита SELinux, а можете сразу все настроить:

# yum provides semanage

# yum install policycoreutils-python

# semanage port -a -t ssh_port_t -p tcp 2234

Вот теперь все ок. Проверяем подключение по ssh на новом порте. Если все ок, закрываем доступ к порту 22:

# firewall-cmd --permanent --zone=public --remove-service=ssh

# firewall-cmd --reload

Смотрим, что получилось:

# firewall-cmd --list-all

public (default, active)

interfaces:

sources:

services:

ports: 2234/tcp

masquerade: no

forward-ports:

icmp-blocks:

rich rules:

Вот и все.

Разные полезные команды:

Включить режим блокировки всех исходящих и входящих пакетов:

# firewall-cmd --panic-on

Выключить режим блокировки всех исходящих и входящих пакетов:

# firewall-cmd --panic-off

Узнать, включен ли режим блокировки всех исходящих и входящих пакетов:

# firewall-cmd --query-panic

Перезагрузить правила firewalld без потери текущих соединений:

# firewall-cmd --reload

Перезагрузить правила firewalld и сбросить текущие соединения (рекомендуется только в случае проблем):

# firewall-cmd --complete-reload

Добавить к зоне сетевой интерфейс:

# firewall-cmd --zone=public --add-interface=em1

Добавить к зоне сетевой интерфейс (сохранится после перезагрузки firewall):

# firewall-cmd --zone=public --permanent --add-interface=em1

Можно в конфиге ifcfg-enp1s0 указать, какой зоне принадлежит этот интерфейс. Для этого добавим ZONE=work в файл /etc/sysconfig/network-scripts/ifcfg-enp1s0. Если параметр ZONE не указан, будет назначена зона по-умолчанию (параметр DefaultZone в файле /etc/firewalld/firewalld.conf.

Разрешить диапазон портов:

# firewall-cmd --zone=public --add-port=5059-5061/udp

Маскарад (masquerade, он же nat, он же...):

Проверить статус:

# firewall-cmd --zone=external --query-masquerade

Включить:

# firewall-cmd --zone=external --add-masquerade

Здесь надо отметить, что вы можете включить masquerade и для зоны public, например.

Перенаправить входящие на 22 порт на другой хост:

# firewall-cmd --zone=external --add-forward-port=port=22:proto=tcp:toaddr=192.168.1.23

Перенаправить входящие на 22 порт на другой хост с изменением порта назначения (с 22 на 192.168.1.23:2055):

# firewall-cmd --zone=external /

--add-forward-port=port=22:proto=tcp:toport=2055:toaddr=192.168.1.23

На этом закончу, т.к. примеров может быть бесконечно много. Добавлю только, что лично я не составил окончательно свое мнение по поводу нововведения firewalld, т.к. к синтаксису привыкаешь долго и если в вашем зоопарке встречаются разные OS Linux, то по первости могут быть проблемы именно с привычкой. Но освоив firewalld, вы расширите кругозор - чаще всего, это стоит затраченных усилий.

Не хочу firewalld! Верните мне старый iptables!

Если все же вы хотите вернуть прошлое и заменить firewalld на iptables, то сделать это совсем не трудно:

Новичкам тут не место:

# systemctl disable firewalld

# systemctl stop firewalld

Ставим старый добрый iptables:

# yum install iptables-services

Запускаем брандмауэр:

# systemctl start iptables

# systemctl start ip6tables

Автозапуск при включении:

# systemctl enable iptables

# systemctl enable ip6tables

Для сохранения правил iptables после перезагрузки:

# /sbin/iptables-save > /etc/sysconfig/iptables

# /sbin/ip6tables-save > /etc/sysconfig/ip6tables

Или по-старинке:

# service iptables save

Текущие правила находятся в файлах:

/etc/sysconfig/iptables

/etc/sysconfig/ip6tables

Перезапуск iptables (например, после совершения каких-либо изменений):

# systemctl restart iptables.service